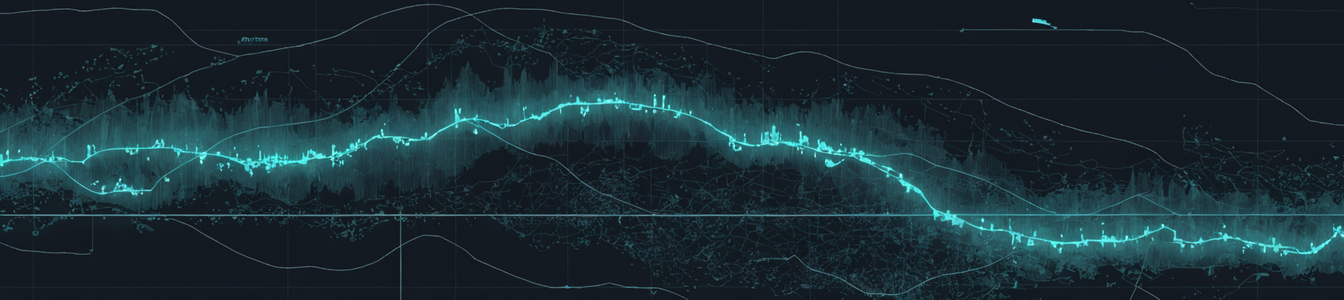

A cadeia de suprimentos marítima global está passando por uma transformação radical e em tempo real. Diante de ameaças cinéticas persistentes em pontos de estrangulamento geopolíticos estabelecidos, a navegação comercial não está apenas desacelerando ou parando—está inventando novos caminhos. Nossa investigação confirma o desenvolvimento e uso ativo de 'corredores marítimos shadow' não oficiais, faixas de navegação ad-hoc criadas para contornar zonas de alto risco como o Estreito de Ormuz. Esse comportamento emergente, uma resposta direta ao conflito, está reescrevendo as rotas comerciais globais sobre a marcha e expondo uma fronteira crítica e negligenciada na segurança ciberfísica.

A Emergência dos Corredores Shadow

O conceito é simples na teoria, perigoso na prática. Quando uma artéria principal está bloqueada ou considerada muito perigosa, o tráfico encontra um desvio. Relatórios agora indicam que múltiplas embarcações, incluindo navios de bandeira indiana, estão ativamente contornando rotas tradicionais perto do Irã. Um exemplo claro é o tanque de GLP Green Sanvi, que recentemente completou um trânsito transportando 46.650 toneladas métricas de gás liquefeito de petróleo para a Índia por um caminho alternativo que evitou as águas mais contestadas do Estreito de Ormuz. Este não é um desvio isolado, mas um sinal de uma mudança sistêmica. Esses corredores shadow são caracterizados pela falta de designação formal, monitoramento inconsistente e presença reduzida de patrulhas navais. Eles são a improvisação da cadeia de suprimentos, um testemunho da resiliência logística, mas também uma vulnerabilidade flagrante.

A Paisagem de Ameaças Ciberfísicas Amplificada

Operar nesses espaços não mapeados e menos regulamentados aumenta significativamente o risco. As implicações de cibersegurança para navios que transitam por corredores shadow são profundas e multifacetadas:

- Maior Alvo para Ataques Ciberfísicos: Navios em rotas principais e previsíveis se beneficiam de um certo grau de segurança em números e monitoramento estabelecido. Um navio em uma rota ad-hoc está mais isolado, tornando-se um alvo preferencial para atores hostis que buscam interromper a carga (especialmente navios de energia crítica ou de instalação de cabos de dados) sem detecção imediata. O recente relato de um significativo ataque iraniano a uma instalação da Embaixada dos EUA na Arábia Saudita ressalta o elevado ambiente de ameaça cinética na região, que frequentemente inclui uma dimensão cibernética complementar.

- Vulnerabilidade a Exploração de Sistemas de Navegação: A dependência dos Sistemas Globais de Navegação por Satélite (GNSS) como GPS e dos Sistemas de Identificação Automática (AIS) é absoluta em mar aberto. Nos corredores shadow, o risco de spoofing ou jamming de GNSS aumenta dramaticamente. Um estado hostil ou grupo criminoso poderia manipular a posição percebida de um navio, atraindo-o para águas territoriais para apreensão ou encalhe, ou criando colisões para causar caos logístico. A falta de tráfego marítimo normal denso dificulta a detecção de anomalias para os sistemas de bordo e equipes de segurança em terra.

- Segurança da Tecnologia Operacional (OT) Comprometida: A OT marítima—os sistemas que controlam propulsão, direção, gerenciamento de carga e lastro—é frequentemente uma infraestrutura legada com vulnerabilidades conhecidas. Em uma zona de alta ameaça, o incentivo para que atores explorem essas vulnerabilidades aumenta. Um ataque que incapacite os motores ou a direção de um navio em um corredor alternativo remoto poderia ter tempos de resposta de emergência atrasados, transformando um incidente cibernético em um grande desastre ambiental e econômico.

- A Lacuna de Inteligência e Vigilância: Corredores shadow existem em ambientes pobres em inteligência. Feeds de inteligência de ameaças, imagens de consciência do domínio marítimo e até relatórios de pirataria são ajustados para rotas principais. Um centro de operações de segurança (SOC) de uma empresa de navegação pode ter visibilidade limitada das ameaças digitais ou físicas únicas que emergem ao longo desses caminhos improvisados, criando um ponto cego perigoso.

Implicações para a Cibersegurança e Gestão de Riscos

Para líderes de cibersegurança em logística, energia e seguros, a ascensão dos corredores shadow exige uma mudança estratégica urgente. As avaliações de risco tradicionais baseadas em pontos de estrangulamento fixos agora estão incompletas. A superfície de ataque tornou-se fluida e dinâmica.

- Modelagem de Risco Dinâmica: As equipes de segurança devem passar de mapas estáticos para modelos adaptativos que possam incorporar alertas geopolíticos em tempo real e prever rotas emergentes prováveis. A pontuação de risco agora deve seguir o ativo, não apenas a rota planejada.

- Robustecimento do Ativo Móvel: Existe uma necessidade não negociável de acelerar programas de robustecimento da OT marítima. Isso inclui segmentação de rede, detecção robusta de anomalias para sistemas ICS/SCADA e garantir canais de comunicação seguros e redundantes para navios que operam fora das faixas padrão.

- Inteligência de Ameaças Marítimas Aprimorada: A coleta de inteligência deve se expandir para monitorar sinais e indicadores de comprometimento (IoCs) relacionados a faixas de navegação secundárias e comportamentos marítimos incomuns. A colaboração entre empresas comerciais de inteligência de ameaças e agências marítimas nacionais torna-se ainda mais crítica.

- Resiliência Cibernética da Cadeia de Suprimentos: Os donos da carga devem pressionar seus parceiros logísticos por transparência sobre desvios de rota e as medidas específicas de cibersegurança implementadas para navios que usam corredores alternativos. Seguradoras provavelmente começarão a precificar apólices com base na postura de cibersegurança do navio e no fator de risco 'shadow' de sua rota pretendida.

Conclusão: O Novo Normal da Geografia Fluida

A criação de corredores marítimos shadow é um indicador claro de um sistema global em fragmentação. Demonstra adaptabilidade, mas também revela uma lacuna perigosa na governança de segurança. À medida que a geografia se torna fluida diante do conflito, a cibersegurança não pode mais ser uma preocupação estática e centrada no porto. Ela deve se tornar tão móvel e adaptável quanto os próprios navios e rotas. Proteger os dados, sistemas de controle e a integridade da navegação de navios nessas vias não oficiais não é mais uma questão de TI marítima de nicho—é um componente fundamental da segurança econômica e nacional global. A corrida está em andamento para proteger essas linhas vitais emergentes antes que adversários as mapeiem e explorem primeiro.

Comentarios 0

¡Únete a la conversación!

Los comentarios estarán disponibles próximamente.