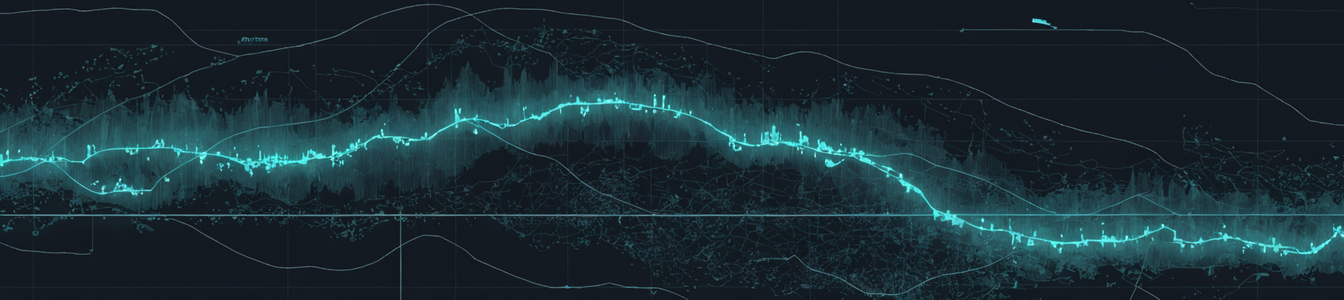

La cadena de suministro marítima global está experimentando una transformación radical y en tiempo real. Ante las persistentes amenazas cinéticas en los puntos de estrangulamiento geopolíticos establecidos, el transporte marítimo comercial no solo se ralentiza o se detiene, sino que está inventando nuevas vías. Nuestra investigación confirma el desarrollo y uso activo de 'corredores marítimos shadow' extraoficiales, carriles de navegación ad-hoc creados para evitar zonas de alto riesgo como el Estrecho de Ormuz. Este comportamiento emergente, una respuesta directa al conflicto, está reescribiendo sobre la marcha las rutas comerciales globales y exponiendo una frontera crítica y desatendida en la seguridad ciberfísica.

La Emergencia de los Corredores Shadow

El concepto es simple en teoría, pero peligroso en la práctica. Cuando una arteria principal está bloqueada o se considera demasiado peligrosa, el tráfico encuentra un camino alternativo. Los informes indican ahora que múltiples buques, incluidos buques de bandera india, están evitando activamente las rutas tradicionales cerca de Irán. Un ejemplo claro es el tanque de GLP Green Sanvi, que recientemente completó un tránsito transportando 46.650 toneladas métricas de gas licuado de petróleo a la India a través de una ruta alternativa que evitó las aguas más disputadas del Estrecho de Ormuz. Esta no es una desviación aislada, sino una señal de un cambio sistémico. Estos corredores shadow se caracterizan por su falta de designación formal, su monitorización inconsistente y una presencia reducida de patrullas navales. Son la improvisación de la cadena de suministro, un testimonio de la resiliencia logística pero también una vulnerabilidad flagrante.

El Panorama de Amenazas Ciberfísicas Amplificado

Operar en estos espacios no cartografiados y menos regulados aumenta significativamente el riesgo. Las implicaciones de ciberseguridad para los buques que transitan por corredores shadow son profundas y multifacéticas:

- Mayor Blanco para Ataques Ciberfísicos: Los buques en rutas principales y predecibles se benefician de un cierto grado de seguridad en números y de un monitoreo establecido. Un buque en una ruta ad-hoc está más aislado, convirtiéndolo en un blanco preferente para actores hostiles que buscan interrumpir la carga (especialmente buques de energía crítica o de tendido de cables de datos) sin una detección inmediata. El reciente informe de un importante ataque iraní contra una instalación de la Embajada de EE.UU. en Arabia Saudita subraya el elevado entorno de amenaza cinética en la región, que a menudo incluye una dimensión cibernética complementaria.

- Vulnerabilidad a Explotación de Sistemas de Navegación: La dependencia de los Sistemas Globales de Navegación por Satélite (GNSS) como el GPS y los Sistemas de Identificación Automática (AIS) es absoluta en aguas abiertas. En los corredores shadow, el riesgo de suplantación (spoofing) o bloqueo (jamming) de GNSS aumenta dramáticamente. Un estado hostil o grupo criminal podría manipular la posición percibida de un buque, atrayéndolo a aguas territoriales para su captura o varamiento, o creando colisiones para causar caos logístico. La falta de un tráfico marítimo normal denso dificulta la detección de anomalías para los sistemas a bordo y los equipos de seguridad en tierra.

- Seguridad Comprometida de la Tecnología Operativa (OT): La OT marítima—los sistemas que controlan la propulsión, el gobierno, la gestión de la carga y el lastre—es a menudo una infraestructura heredada con vulnerabilidades conocidas. En una zona de alta amenaza, el incentivo para que los actores exploten estas vulnerabilidades aumenta. Un ataque que inutilice los motores o el gobierno de un buque en un corredor alternativo remoto podría tener tiempos de respuesta retardados para la asistencia de emergencia, convirtiendo un incidente cibernético en un desastre ambiental y económico mayor.

- La Brecha de Inteligencia y Vigilancia: Los corredores shadow existen en entornos pobres en inteligencia. Los feeds de inteligencia de amenazas, las imágenes de conciencia del dominio marítimo e incluso los informes de piratería están ajustados a las rutas principales. Un centro de operaciones de seguridad (SOC) de una naviera puede tener una visibilidad limitada de las amenazas digitales o físicas únicas que emergen a lo largo de estos caminos improvisados, creando un punto ciego peligroso.

Implicaciones para la Ciberseguridad y la Gestión de Riesgos

Para los líderes de ciberseguridad en logística, energía y seguros, el auge de los corredores shadow exige un giro estratégico urgente. Las evaluaciones de riesgo tradicionales basadas en puntos de estrangulamiento fijos ahora están incompletas. La superficie de ataque se ha vuelto fluida y dinámica.

- Modelado de Riesgo Dinámico: Los equipos de seguridad deben pasar de mapas estáticos a modelos adaptativos que puedan incorporar alertas geopolíticas en tiempo real y predecir las rutas emergentes probables. La puntuación de riesgo ahora debe seguir al activo, no solo a la ruta planificada.

- Reforzar el Activo Móvil: Existe una necesidad no negociable de acelerar los programas de endurecimiento de la OT marítima. Esto incluye la segmentación de red, una robusta detección de anomalías para los sistemas ICS/SCADA y garantizar canales de comunicación seguros y redundantes para los buques que operan fuera de los carriles estándar.

- Inteligencia de Amenazas Marítimas Mejorada: La recopilación de inteligencia debe expandirse para monitorizar señales e indicadores de compromiso (IoCs) relacionados con carriles de navegación secundarios y comportamientos marítimos inusuales. La colaboración entre empresas comerciales de inteligencia de amenazas y agencias marítimas nacionales se vuelve aún más crítica.

- Resiliencia Cibernética de la Cadena de Suministro: Los propietarios de la carga deben presionar a sus socios logísticos para que sean transparentes sobre las desviaciones de ruta y las medidas de ciberseguridad específicas implementadas para los buques que utilizan corredores alternativos. Es probable que los suscriptores de seguros comiencen a tarificar las pólizas en función de la postura de ciberseguridad del buque y el factor de riesgo 'shadow' de su ruta prevista.

Conclusión: La Nueva Normalidad de la Geografía Fluida

La creación de corredores marítimos shadow es un claro indicador de un sistema global que se fragmenta. Demuestra adaptabilidad, pero también revela una brecha peligrosa en la gobernanza de la seguridad. A medida que la geografía se vuelve fluida frente al conflicto, la ciberseguridad ya no puede ser una preocupación estática y centrada en el puerto. Debe volverse tan móvil y adaptable como los propios buques y rutas. Proteger los datos, los sistemas de control y la integridad de la navegación de los buques en estas vías no oficiales ya no es un problema de TI marítima especializado, es un componente fundamental de la seguridad económica y nacional global. La carrera está en marcha para asegurar estas líneas vitales emergentes antes de que los adversarios las cartografíen y exploten primero.

Comentarios 0

Comentando como:

¡Únete a la conversación!

Sé el primero en compartir tu opinión sobre este artículo.

¡Inicia la conversación!

Sé el primero en comentar este artículo.