El panorama agrícola está experimentando una revolución tecnológica silenciosa, impulsada por una avalancha de nuevas patentes para dispositivos del Internet de las Cosas (IoT) diseñados para optimizar el uso del agua y monitorizar la salud del suelo. Desde universidades en India hasta startups de agrotecnología en todo el mundo, los innovadores compiten por desplegar sensores de bajo coste y controladores de riego automatizados. Si bien estos avances prometen una eficiencia y sostenibilidad sin precedentes para la comunidad agrícola global, los profesionales de la ciberseguridad están dando la voz de alarma sobre las vulnerabilidades críticas que se siembran junto con las semillas de la innovación. La rápida integración de sistemas digitales en la producción física de alimentos está creando una nueva y peligrosa frontera en la seguridad de las infraestructuras críticas.

El auge de patentes y la promesa de la agricultura de precisión

Desarrollos recientes destacan el ritmo de este cambio. Un ejemplo notable proviene de la Universidad Central de Jharkhand, donde el equipo de investigación de una profesora obtuvo una patente para un novedoso dispositivo IoT de bajo coste para monitorizar la humedad del suelo. Diseñado para ser asequible para pequeños agricultores, el dispositivo transmite datos del suelo en tiempo real a una plataforma en la nube, permitiendo un control de riego automatizado y preciso. Esta patente es emblemática de una tendencia más amplia: la democratización de la tecnología agrícola inteligente. El objetivo declarado es aumentar el rendimiento de los cultivos y conservar recursos hídricos vitales al pasar de un riego basado en horarios o conjeturas a una toma de decisiones basada en datos.

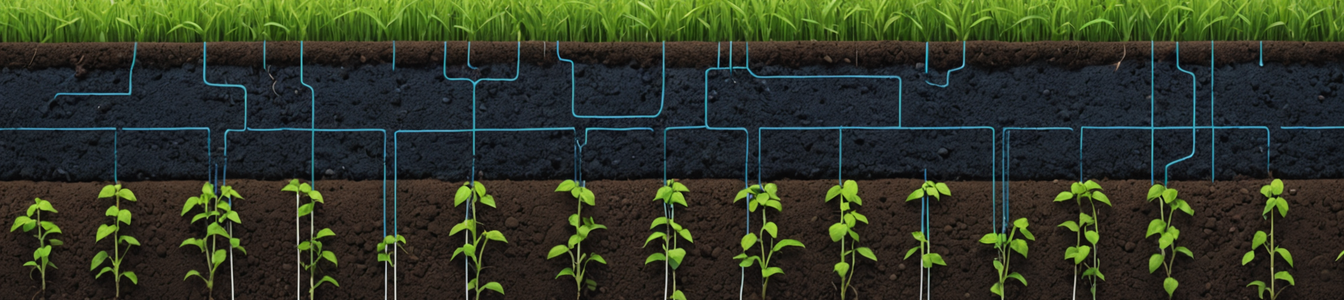

Estos sistemas suelen consistir en una red de sensores inalámbricos incrustados en los campos, que se comunican con una puerta de enlace local o directamente con una consola de gestión basada en la nube. Los agricultores pueden entonces monitorizar las condiciones y controlar las válvulas de riego mediante aplicaciones para smartphones. El atractivo económico y medioambiental es innegable, lo que lleva a una rápida adopción. Sin embargo, este mismo atractivo está impulsando un mercado en el que el tiempo de comercialización y las consideraciones de coste a menudo eclipsan por completo los principios de seguridad por diseño.

La superficie de ataque en expansión: del sensor a la nube

Cada nuevo dispositivo patentado desplegado en un campo representa un punto de entrada potencial para actores maliciosos. La comunidad de ciberseguridad está analizando esta superficie de ataque emergente, que abarca múltiples capas:

- Capa de dispositivo y hardware: Muchos dispositivos IoT agrícolas se construyen con una potencia de procesamiento y memoria mínimas, sin margen para funciones de seguridad robustas. A menudo se envían con credenciales por defecto codificadas que rara vez se cambian. La seguridad física en un campo abierto es prácticamente inexistente, lo que hace que los dispositivos sean susceptibles de manipulación o sustitución maliciosa.

- Capa de comunicación: Protocolos como LoRaWAN, Zigbee o NB-IoT celular son comunes, pero se implementan con frecuencia sin cifrado o con esquemas de cifrado débiles y propietarios. Esto permite la interceptación de comunicaciones, la manipulación de datos y ataques de repetición. Un atacante podría interceptar una señal de "suelo seco" y reemplazarla por una de "suelo húmedo", impidiendo un riego crucial.

- Capa de aplicación y nube: Los paneles web y las aplicaciones móviles utilizadas para la gestión a menudo se desarrollan con vulnerabilidades web estándar (inyección SQL, cross-site scripting). Comprometer la cuenta en la nube de un solo agricultor podría dar a un atacante el control sobre todo su sistema de riego.

- Cadena de suministro y mecanismo de actualización: El proceso de actualización de firmware para estos dispositivos rara vez es seguro, careciendo de verificación de firma criptográfica. Un atacante podría comprometer el servidor de actualizaciones del fabricante o distribuir firmware malicioso haciéndose pasar por una actualización legítima, creando una botnet de dispositivos agrícolas.

Escenarios de amenaza con alto impacto

Las consecuencias potenciales de estas vulnerabilidades van mucho más allá del robo de datos. Permiten ataques con daños físicos y económicos directos:

- Manipulación y sabotaje de cultivos: Un atacante podría regar en exceso o insuficientemente los cultivos de forma sistemática en etapas de crecimiento críticas, provocando una pérdida masiva de rendimiento o la falla total de la cosecha para una granja o región específica.

- Robo de recursos y ransomware: Los atacantes podrían tomar el control de los sistemas de riego y exigir un rescate para restaurar la funcionalidad, o simplemente abrir válvulas para vaciar embalses de agua, un recurso crítico en regiones áridas.

- Interrupción de la cadena de suministro: Al atacar a grandes agroempresas o cooperativas, los atacantes podrían interrumpir la producción de materias primas clave (por ejemplo, trigo, maíz, soja), causando volatilidad de precios y posibles escaseces.

- Ataques a la integridad de los datos: Envenenar los datos de suelo y rendimiento utilizados para entrenar modelos de IA agrícola más amplios podría degradar el rendimiento de estos sistemas a escala global, llevando a recomendaciones deficientes para miles de agricultores.

- Reclutamiento de botnets: Los dispositivos inseguros podrían ser cooptados para formar grandes botnets y lanzar ataques DDoS contra otros objetivos de infraestructura crítica.

Una llamada a la acción para la comunidad de ciberseguridad

No se puede esperar que el sector agrícola resuelva esto por sí solo. Carece de la cultura y los recursos inherentes de ciberseguridad que se encuentran en las finanzas o la TI tradicional. Por lo tanto, la responsabilidad recae en la industria de la ciberseguridad, los investigadores y los responsables políticos para cerrar esta brecha.

- Desarrollar frameworks de seguridad para IoT agrícola: Los estándares de seguridad de sistemas de control industrial (ICS) existentes (como IEC 62443) deben adaptarse a las limitaciones únicas de la agricultura: ubicaciones remotas, energía limitada y conectividad de bajo ancho de banda.

- Promover la seguridad por diseño para startups de agrotecnología: Las firmas de capital de riesgo y las incubadoras deberían exigir evaluaciones de seguridad básicas como condición para la financiación. Es necesario crear herramientas y bibliotecas para facilitar el desarrollo seguro a pequeños equipos de ingeniería.

- Educación y concienciación del agricultor: Las guías simples sobre cómo cambiar contraseñas por defecto, asegurar redes Wi-Fi y monitorizar comportamientos inusuales del sistema deben traducirse a formatos accesibles para la comunidad agrícola.

- Participación gubernamental y regulatoria: Dado que la producción de alimentos es una cuestión de seguridad nacional, los gobiernos pueden necesitar establecer líneas base de seguridad mínimas para los dispositivos IoT utilizados en infraestructuras agrícolas críticas, de manera similar a los esfuerzos para el IoT de consumo.

Conclusión: Asegurando la próxima cosecha

La patente de un sensor de suelo de bajo coste es más que un logro de ingeniería; es un símbolo de la transformación digital que está arrasando una de las industrias más antiguas de la humanidad. Esta transformación trae beneficios inmensos, pero también introduce un riesgo sistémico. La comunidad de ciberseguridad debe ahora dirigir su atención a los campos y granjas, trabajando en colaboración con agrónomos e ingenieros para construir resiliencia en los mismos cimientos de nuestros sistemas alimentarios. Proteger la granja inteligente ya no es una preocupación de nicho; es un imperativo crítico para la estabilidad global. La próxima frontera en ciberseguridad está, literalmente, creciendo en el suelo bajo nuestros pies.

Comentarios 0

Comentando como:

¡Únete a la conversación!

Sé el primero en compartir tu opinión sobre este artículo.

¡Inicia la conversación!

Sé el primero en comentar este artículo.