La iniciativa de la Unión Europea hacia una economía circular ha establecido el escenario para uno de los conflictos de seguridad de hardware más significativos de los últimos tiempos. Para 2027, los fabricantes de smartphones deberán cumplir con nuevas regulaciones que exigen baterías reemplazables por usuarios—una medida que, según expertos en ciberseguridad, podría socavar sistemáticamente años de ingeniería anti-manipulación y crear nuevas superficies de ataque previamente contenidas por arquitecturas de dispositivos sellados.

El Panorama Regulatorio y sus Implicaciones de Seguridad

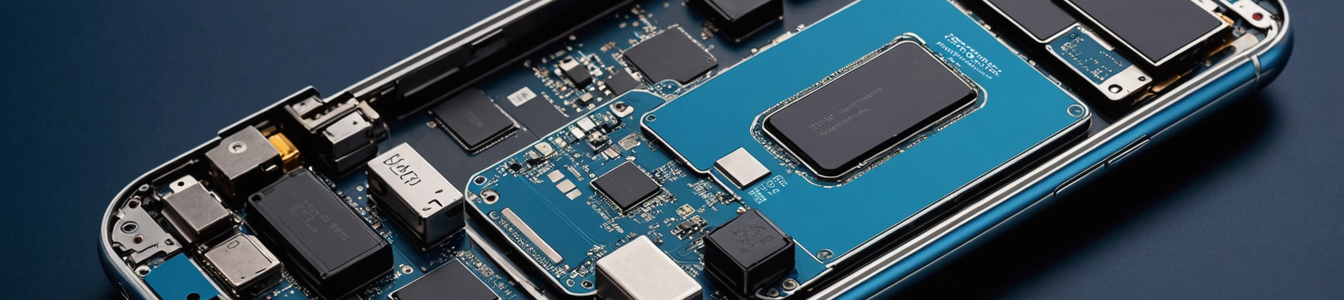

La regulación de la UE representa un cambio fundamental respecto a las prácticas actuales de la industria, donde las baterías se integran permanentemente mediante adhesivos potentes y herramientas especializadas. Esta filosofía de diseño no respondía únicamente a la obsolescencia programada; cumplía funciones críticas de seguridad. Los dispositivos sellados crean barreras físicas contra el acceso no autorizado a la placa lógica principal, los chips de memoria y los enclaves seguros como el Secure Element o los chips Titan M. El requisito inminente de reemplazo de batería accesible para consumidores sin herramientas necesita una reingeniería completa del chasis del dispositivo, comprometiendo potencialmente estas capas de seguridad física.

Choque con Paradigmas de Seguridad Establecidos

La seguridad moderna de smartphones opera bajo un principio de 'defensa en profundidad' donde la resistencia física a manipulaciones forma la capa más externa. Características como componentes encapsulados con epoxi, sellos evidentes de violación e interruptores de detección de intrusión se vuelven significativamente más difíciles de implementar en dispositivos diseñados para un desensamblaje fácil. La resistencia al agua y polvo (clasificaciones IP68), ahora considerada estándar en dispositivos de gama media-alta, depende de sellos precisamente diseñados que podrían verse comprometidos por reemplazos repetidos de batería por usuarios finales. Investigadores de seguridad señalan que cada nuevo punto de entrada, por bien diseñado que esté, representa una vulnerabilidad potencial.

Nuevos Vectores de Ataque de Hardware

La comunidad de ciberseguridad está particularmente preocupada por varias amenazas específicas que podrían emerger:

- Ataques a la Interfaz de la Batería: El conector entre una batería reemplazable y la placa madre se convierte en un objetivo de alto valor. Baterías maliciosas que contengan microcontroladores podrían teóricamente intentar comunicarse con o manipular el IC de gestión de energía del dispositivo, potencialmente llevando a ataques de glitching de voltaje destinados a eludir el arranque seguro o extraer claves de cifrado.

- Oportunidades para Implantes Físicos: Un acceso más fácil al interior del dispositivo reduce la barrera para instalar implantes de hardware—dispositivos en miniatura que pueden interceptar datos, inyectar comandos o establecer comunicación inalámbrica encubierta. Lo que actualmente requiere equipo especializado y riesgo significativo de destrucción del dispositivo podría volverse factible con habilidad técnica modesta.

- Vías de Manipulación de Firmware: Muchos dispositivos utilizan chips de autenticación de batería para garantizar componentes genuinos. La ingeniería inversa o suplantación de estos chips podría convertirse en una puerta de acceso a nivel inferior del sistema si el protocolo de autenticación se ve comprometido a través de la nueva interfaz física.

- Riesgos de Compromiso de la Cadena de Suministro: Un compartimento de batería estandarizado y accesible crea oportunidades para que actores maliciosos intercepten y modifiquen dispositivos o baterías de reemplazo en cualquier punto de la cadena de suministro, no solo durante la fabricación.

Impacto en el Sector Empresarial y Gubernamental

Para organizaciones que despliegan dispositivos gestionados, las implicaciones de seguridad son profundas. Las soluciones actuales de gestión de dispositivos móviles (MDM) y marcos de cumplimiento asumen un cierto nivel de integridad física. El potencial de modificaciones de hardware indetectables podría socavar modelos de seguridad completos basados en atestación de dispositivos y hardware confiable. Agencias gubernamentales e industrias reguladas con requisitos estrictos de seguridad de hardware podrían necesitar desarrollar nuevos estándares de certificación o restringir el uso de dispositivos compatibles con la UE en entornos sensibles.

Beneficios Potenciales de Seguridad y el Argumento de Transparencia

Algunos defensores de la seguridad contraargumentan que los diseños reparables podrían mejorar la seguridad mediante una mayor transparencia y capacidad de auditoría. Investigadores de seguridad independientes tendrían un acceso más fácil para inspeccionar el hardware en busca de vulnerabilidades o puertas traseras. El movimiento del derecho a reparar argumenta que los diseños sellados actuales realmente obstaculizan la seguridad al impedir la verificación independiente de la integridad del hardware. Un estándar bien diseñado podría potencialmente incluir características que preserven la seguridad, como mecanismos evidentes de violación en compartimentos de batería o protocolos de batería autenticada que no dependan de la oscuridad.

El Dilema de Seguridad del Fabricante

Los fabricantes de dispositivos ahora enfrentan imperativos contradictorios: cumplir con regulaciones de sostenibilidad mientras mantienen (o mejoran) los estándares actuales de seguridad y durabilidad. Las soluciones de ingeniería probablemente involucrarán compensaciones. Algunos conceptos que se están explorando incluyen:

- Pestillos mecánicos sofisticados con sensores de detección de intrusión

- Autenticación criptográfica de baterías genuinas mediante chips seguros dedicados

- Diseños compartimentados donde la batería es accesible pero los componentes críticos permanecen detrás de barreras secundarias

- Detección mejorada por software de patrones de energía anormales que indiquen hardware malicioso

El Camino hacia 2027: Un Llamado a la Colaboración de Seguridad por Diseño

A medida que se acerca la fecha límite de 2027, los profesionales de ciberseguridad deben involucrarse con reguladores y organismos de normalización para garantizar que las consideraciones de seguridad se integren en las guías de implementación. El resultado ideal sería un estándar que permita la reparabilidad sin sacrificar la seguridad—quizás mediante características de seguridad obligatorias en la especificación de la batería reemplazable misma. La alternativa—un mercado fragmentado con implementaciones de seguridad variables—podría crear un escenario de eslabón más débil que afecte la seguridad global de los dispositivos.

Los próximos años presenciarán una renegociación fundamental de la relación entre longevidad del dispositivo e integridad del dispositivo. Cómo se logre este equilibrio determinará no solo el impacto ambiental de los smartphones, sino también los fundamentos de seguridad física de los dispositivos móviles que se han vuelto centrales para la vida digital moderna.

Comentarios 0

Comentando como:

¡Únete a la conversación!

Sé el primero en compartir tu opinión sobre este artículo.

¡Inicia la conversación!

Sé el primero en comentar este artículo.