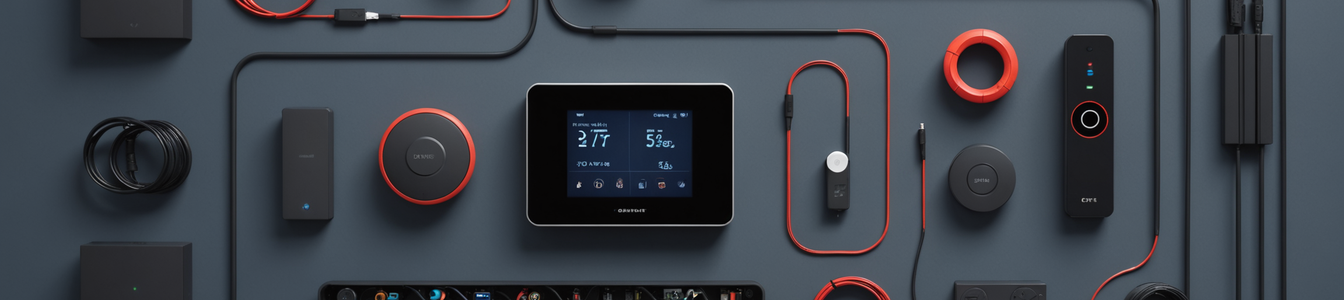

El panorama del Internet de las Cosas (IoT) está evolucionando más allá de la conveniencia y la automatización hacia el ámbito de la modificación conductual. Está emergiendo una nueva generación de dispositivos que emplea mecanismos a nivel de hardware para aplicar físicamente o incentivar comportamientos específicos del usuario. Desde sensores que bloquean el acceso a redes sociales hasta que se detecta ejercicio físico hasta sistemas domésticos inteligentes que controlan autónomamente factores ambientales, estos gadgets de 'autocontrol' representan un cambio de paradigma con implicaciones profundas para la ciberseguridad, la privacidad de datos y la autonomía digital.

El Mecanismo de Imposición por Hardware

A diferencia de las soluciones tradicionales basadas en software—aplicaciones de control parental o bloqueadores de sitios web que operan en la capa de aplicación—estos dispositivos implementan restricciones a nivel de hardware o firmware. Esto crea una barrera más fundamental para la elusión. Por ejemplo, un dispositivo podría interrumpir físicamente la conectividad de red a servicios específicos o controlar el suministro eléctrico a ciertos electrodomésticos según criterios conductuales predefinidos. El ventilador inteligente para radiadores probado en mercados alemanes, que ajusta autónomamente la calefacción basándose en datos de ocupación y clima para optimizar el ahorro energético, ejemplifica esta tendencia hacia comportamientos de eficiencia impuestos por hardware, aunque con una coerción personal menos directa.

Convergencia con la Monitorización de Salud

Las implicaciones de seguridad se vuelven particularmente agudas cuando la imposición conductual converge con capacidades de monitorización de salud. La reciente activación de las funciones de notificación de hipertensión en dispositivos Apple Watch tras la aprobación regulatoria en mercados como Brasil ilustra esta intersección. Cuando un dispositivo que puede detectar condiciones médicas también posee la capacidad de imponer comportamientos—potencialmente restringiendo el acceso a contenido o servicios según métricas de salud—se crean dilemas de privacidad y control sin precedentes. Los datos biométricos y conductuales recopilados crean perfiles altamente sensibles que podrían explotarse si se ven comprometidos.

Riesgos Principales de Seguridad y Privacidad

- Vulnerabilidades de Bypass y Superficies de Ataque: Cualquier mecanismo de control impuesto por hardware se convierte en un objetivo para el bypass. Los investigadores de seguridad deben considerar vulnerabilidades en los sistemas de sensores (por ejemplo, engañar a detectores de movimiento), los mecanismos de imposición (por ejemplo, secuestrar módulos de interrupción de red) y la lógica de decisión. Un dispositivo de 'autocontrole' comprometido podría convertirse en una herramienta para denegación de servicio contra el usuario o manipularse para eliminar restricciones beneficiosas.

- Soberanía de Datos y Perfilado Conductual: Estos dispositivos normalmente recopilan datos conductuales granulares—cuándo los usuarios hacen ejercicio, trabajan, se relajan o incluso sus respuestas fisiológicas. La agregación de estos datos por fabricantes o terceros plantea cuestiones críticas sobre propiedad de datos, transparencia de uso y flujos transfronterizos. En jurisdicciones con leyes fuertes de protección de datos como la LGPD de Brasil o el GDPR de la UE, la clasificación legal y el manejo de tales datos 'biométricos conductuales' siguen siendo ambiguos.

- Normalización del Control Externo por Hardware: El precedente más preocupante puede ser sociológico más que puramente técnico. La aceptación de hardware que controla físicamente la funcionalidad de dispositivos personales, especialmente cuando es fabricado por terceros, erosiona el principio de soberanía del usuario sobre los dispositivos. Crea un mercado para tecnologías cada vez más coercitivas y podría conducir a dispositivos de 'productividad' o 'bienestar' exigidos por aseguradoras o empleadores que impongan comportamientos.

- Integridad de la Cadena de Suministro y del Firmware: La seguridad de estos dispositivos depende en gran medida de procesos de arranque seguro, actualizaciones de firmware firmadas y canales de comunicación de hardware protegidos. Un servidor de actualizaciones comprometido o un insider malicioso en la cadena de suministro podría enviar firmware que altere parámetros conductuales, imponga restricciones maliciosas o exfiltre datos sensibles.

- Falta de Estandarización y Marcos de Seguridad: Esta categoría de productos está emergiendo más rápido de lo que pueden desarrollarse los estándares de seguridad. No existen marcos establecidos para la divulgación de vulnerabilidades, principios de diseño seguro o verificación de seguridad independiente específicos para hardware IoT que modifica el comportamiento.

El Camino a Seguir para los Profesionales de la Ciberseguridad

Para la comunidad de ciberseguridad, esta tendencia exige varias respuestas:

- Enfoque de Investigación: Un escrutinio aumentado sobre la arquitectura de seguridad de hardware de estos dispositivos, incluyendo ataques de canal lateral contra sensores y ataques de inyección de fallos contra circuitos de imposición.

- Metodologías de Pruebas de Penetración: Desarrollo de frameworks de pentesting especializados para dispositivos IoT conductuales que vayan más allá de las pruebas de red y aplicación para incluir suplantación física de sensores y manipulación de lógica de control.

- Defensa de Políticas y Estándares: Colaboración con reguladores y organismos de normalización para establecer líneas base de seguridad para dispositivos que ejercen control conductual, enfatizando transparencia, capacidades de anulación por parte del usuario y minimización de datos.

- Educación del Usuario: Informar a los consumidores sobre las implicaciones a largo plazo para la privacidad y seguridad de adoptar la modificación conductual impuesta por hardware, distinguiendo entre herramientas de bienestar genuinas y productos potencialmente coercitivos de vigilancia.

La emergencia de dispositivos IoT de 'autocontrol' representa un punto de inflexión significativo. Si bien ofrecen beneficios potenciales para la productividad y la salud, introducen riesgos novedosos que desafían los modelos tradicionales de ciberseguridad centrados en confidencialidad, integridad y disponibilidad. La adición central—la autonomía del usuario—debe defenderse ahora explícitamente. A medida que estos dispositivos proliferan, el papel de la comunidad de ciberseguridad en analizar sus vulnerabilidades, abogar por un diseño seguro y proteger a los usuarios tanto de exploits técnicos como de excesos sociales será crucial. El hardware que controla el comportamiento debe estar a su vez controlado por principios de seguridad robustos.

Comentarios 0

Comentando como:

¡Únete a la conversación!

Sé el primero en compartir tu opinión sobre este artículo.

¡Inicia la conversación!

Sé el primero en comentar este artículo.