La promesa del hogar conectado ha estado siempre matizada por una narrativa paralela de fallos de seguridad, invasiones de la privacidad y obsolescencia programada. Ahora, una revolución silenciosa gana fuerza dentro de la comunidad de usuarios técnicamente capacitados y profesionales de la ciberseguridad: el abandono deliberado de los dispositivos comerciales para el hogar inteligente en favor de sistemas de bricolaje (DIY) construidos sobre hardware de código abierto. Este 'Éxodo del Hardware' no es una simple tendencia de aficionados, sino una respuesta directa a los fallos sistémicos del mercado de consumo del Internet de las Cosas (IoT), con el versátil microcontrolador ESP32 emergiendo como el estandarte de una alternativa más segura, privada y controlada por el usuario.

El motor principal de este cambio es una profunda erosión de la confianza. Los dispositivos IoT comerciales, desde bombillas inteligentes hasta asistentes de voz, se han visto repetidamente implicados en incidentes de seguridad. Las vulnerabilidades suelen originarse en firmware inseguro, credenciales embebidas y comunicaciones sin cifrar, problemas que persisten a pesar de años de advertencias de la comunidad de seguridad. Además, las políticas de privacidad y las prácticas de recopilación de datos de muchos fabricantes siguen siendo opacas, dejando a los usuarios en la incertidumbre sobre dónde residen sus datos personales —desde grabaciones de voz hasta rutinas diarias— y cómo se utilizan.

Las recientes dificultades con el estándar Matter, concebido como un protocolo unificador para la interoperabilidad del hogar inteligente, han avivado aún más el escepticismo. Como muestran los problemas en implementaciones tempranas, como los observados con dispositivos compatibles con Matter de Ikea, la complejidad del estándar puede dar lugar a experiencias de usuario inconsistentes y nuevas superficies de ataque si no se implementa con una seguridad rigurosa como base. Aunque Matter pretende solucionar la fragmentación, no resuelve por sí mismo los problemas fundamentales del firmware bloqueado por el fabricante, las dependencias forzadas de la nube o la recopilación opaca de datos. Para los expertos en seguridad, un estándar que facilita la conectividad sin exigir prácticas de seguridad robustas y verificables es insuficiente.

Al mismo tiempo, la turbulencia dentro de las grandes empresas tecnológicas subraya la inestabilidad del ecosistema comercial. Los retrasos reportados en la estrategia de hogar inteligente de Apple, agravados por la pérdida de talento clave en hardware frente a competidores como Oura, señalan desafíos internos que pueden estancar la innovación y la priorización de la seguridad. Cuando los gigantes de la industria luchan por ejecutar sus visiones, se refuerza el atractivo de un enfoque descentralizado y dirigido por el usuario, donde las actualizaciones de seguridad y el desarrollo de funciones no están sujetos a la hoja de ruta corporativa ni a reestructuraciones ejecutivas.

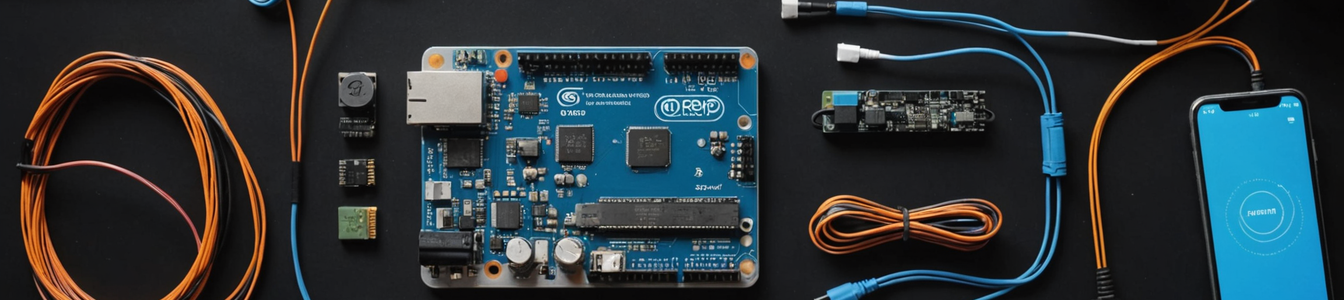

Aquí entra el ESP32. Este microcontrolador de bajo coste, con Wi-Fi y Bluetooth, se ha convertido en la piedra angular del movimiento DIY para el hogar inteligente. Su atractivo para los constructores conscientes de la seguridad es múltiple. En primer lugar, ofrece transparencia total. Los usuarios escriben o auditan el firmware ellos mismos, a menudo aprovechando frameworks de código abierto como ESPHome o Tasmota. Esto elimina puertas traseras, la telemetría de datos innecesaria y garantiza que la comunicación pueda limitarse estrictamente a la red local utilizando protocolos como MQTT con cifrado TLS, cortando los vínculos no deseados con las nubes de los fabricantes.

En segundo lugar, otorga un control inigualable. Un sensor DIY construido sobre un ESP32 puede diseñarse para funcionar completamente offline, registrar datos en un servidor local e integrarse con plataformas de automatización del hogar de código abierto como Home Assistant. Esto crea un 'perímetro de seguridad' que el usuario define y gestiona. El ciclo de vida del dispositivo también lo controla el usuario, venciendo la obsolescencia programada que plaga los dispositivos comerciales cuando los fabricantes discontinuan el soporte.

Desde una perspectiva de ciberseguridad, este movimiento es muy instructivo. Demuestra una implementación práctica de la 'seguridad por diseño' y del principio de mínimo privilegio a nivel de hardware. La comunidad que rodea estos proyectos comparte activamente conocimientos sobre prácticas de codificación segura para sistemas embebidos, segmentación adecuada de red y detección de intrusiones para redes IoT. Esta inteligencia colectiva está elevando el listón de lo que los usuarios informados esperan de todos los dispositivos conectados.

Las implicaciones para la industria del IoT en general son significativas. Este éxodo representa un indicador adelantado de la demanda. Un segmento creciente del mercado —que comprende no solo aficionados, sino también profesionales de TI, expertos en seguridad y defensores de la privacidad— está votando con sus soldadores a favor de productos que prioricen la soberanía del usuario, la transparencia y una seguridad robusta. Los fabricantes ya no pueden permitirse tratar la seguridad como una característica secundaria o una casilla de cumplimiento. Para recuperar a este cohorte influyente, deben ofrecer dispositivos con firmware abierto y auditable, sólidas opciones de control local, una procedencia de datos clara y compromisos de soporte a largo plazo.

En conclusión, el Éxodo del Hardware es más que una actividad técnica de nicho. Es un desafío directo a los modelos de negocio predominantes en la industria del IoT de consumo. Al adoptar plataformas como el ESP32, las personas conscientes de la seguridad no solo están construyendo hogares más inteligentes; están arquitectando un manifiesto para un futuro conectado más seguro y privado. Su número creciente envía un mensaje claro: en el hogar inteligente, la seguridad real comienza cuando el control vuelve al usuario.

Comentarios 0

Comentando como:

¡Únete a la conversación!

Sé el primero en compartir tu opinión sobre este artículo.

¡Inicia la conversación!

Sé el primero en comentar este artículo.