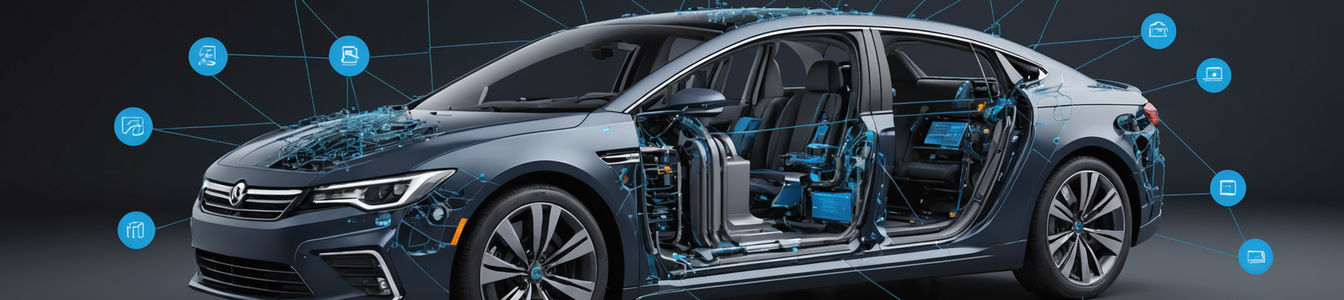

A indústria automotiva global está passando por uma revolução silenciosa, na qual os perímetros de cibersegurança estão sendo redesenhados não por firewalls, mas por acordos de parceria internacional. A aliança estratégica entre a Hyundai Motor Group e a Vodafone IoT para implantar veículos conectados em cinco países do Oriente Médio representa mais do que uma expansão comercial; é um estudo de caso sobre como a conectividade da Internet das Coisas (IoT) está tecendo complexos tecidos de dados transnacionais que desafiam os modelos de segurança convencionais. Esse movimento, juntamente com a inovação reconhecida na telemática de caminhões conectados por empresas como a mexicana Didcom, ressalta uma mudança pivotal: a segurança do veículo está evoluindo de uma preocupação de engenharia para uma questão de diplomacia de dados geopolítica e resiliência da cadeia de suprimentos.

A Nova Superfície de Ataque: Além do CAN Bus

Por anos, a cibersegurança automotiva focou em proteger a Rede de Área do Controlador (CAN bus) e as unidades de controle eletrônico (ECUs) internas de ataques físicos diretos ou sem fio de curto alcance. A proliferação de SIMs embutidas (eSIMs) e parcerias com provedores globais de telecomunicações como a Vodafone altera fundamentalmente esse panorama. Cada veículo conectado da Hyundai no Oriente Médio se tornará um nó na rede IoT da Vodafone, o que significa que seus dados operacionais, informações de diagnóstico, geolocalização e potencialmente até fluxos de sensores percorrerão a infraestrutura da Vodafone antes de chegar às plataformas em nuvem da Hyundai.

Isso cria um modelo de ameaça multicamadas. Primeiro, há uma dependência crítica da postura de segurança do parceiro de telecomunicações. Um comprometimento dentro da rede central de IoT da Vodafone poderia teoricamente permitir a interceptação, manipulação ou rastreamento de localização dos fluxos de dados do veículo. Segundo, o caminho dos dados pode cruzar múltiplas fronteiras nacionais, submetendo-o a várias leis de vigilância e capacidades de interceptação de diferentes governos. A implantação em "cinco países" é particularmente significativa, pois implica uma plataforma centralizada de gerenciamento de conectividade lidando com dados de jurisdições com regulamentações de soberania de dados díspares e às vezes conflitantes.

Inserção Geopolítica e Riscos de Vigilância

A escolha de um parceiro de telecomunicações é inerentemente geopolítica. As redes de telecomunicações são frequentemente vistas como extensões da infraestrutura nacional e do aparato de segurança. Uma parceria com uma gigante das telecomunicações sediada na Europa, como a Vodafone, para operações no Oriente Médio insere um condutor de dados de terceiros que pode estar sujeito a regulamentos europeus (como o GDPR) e, potencialmente, a acordos europeus de compartilhamento de inteligência. Para equipes de cibersegurança, isso significa que as avaliações de ameaças agora devem incluir os frameworks legais e de vigilância secreta aplicáveis ao seu provedor de conectividade, não apenas ao seu próprio ambiente corporativo.

Esse cenário cria possíveis "backdoors" não por meio de código, mas por meio da jurisdição. Um governo em um dos países de operação do veículo poderia pressionar a afiliada local de telecomunicações, enquanto outro governo poderia aproveitar acordos com o país de origem da operadora para acessar os dados. Os dados do veículo se tornam um ponto de atrito diplomático e interesse de inteligência. Para operadores de frotas, como destacado pelo trabalho premiado da Didcom no México, as apostas são ainda mais altas. Um sistema telemático comprometido para uma frota de caminhões comerciais poderia revelar padrões logísticos, vulnerabilidades da cadeia de suprimentos e operações comerciais sensíveis em escala nacional.

Fragmentação Regulatória e Caos na Resposta a Incidentes

Um incidente importante envolvendo esses veículos conectados—como um hack em toda a frota, um vazamento de dados ou um ataque de ransomware aos sistemas telemáticos—desencadearia um pesadelo de resposta a incidentes transjurisdicionais. Qual equipe de resposta a emergências em computadores (CERT) do país assume a liderança? Sob quais leis de notificação de violação de dados a empresa opera? Se a vulnerabilidade existe no módulo de conectividade fornecido pela operadora, quem é responsável? O modelo Hyundai-Vodafone mostra que os fabricantes de equipamentos originais (OEMs) automotivos estão se tornando de fato processadores de dados e entidades de transferência de dados transfronteiriços, funções para as quais muitos não estão totalmente preparados do ponto de vista da conformidade.

Além disso, os mecanismos de atualização over-the-air (OTA), essenciais para corrigir vulnerabilidades, dependem dessas mesmas redes. Um ator estatal poderia, em teoria, pressionar ou infiltrar-se na operadora de rede local para bloquear ou manipular atualizações OTA para veículos em uma região específica, deixando uma frota inteira perpetuamente vulnerável. Isso concede às operadoras de rede um nível de controle indireto sobre a postura de segurança do veículo anteriormente inimaginável.

Recomendações Estratégicas para Líderes em Cibersegurança

- Mapear a Jornada de Soberania de Dados: As equipes de segurança devem trabalhar com os departamentos jurídicos e de conformidade para mapear meticulosamente o caminho físico e legal dos dados do veículo. Onde estão os pontos de presença da rede? Onde os dados são processados e armazenados? Quais leis de jurisdição se aplicam em cada salto?

- Contrato como um Instrumento de Segurança: Os acordos de parceria com provedores de conectividade IoT devem incluir acordos de nível de serviço (SLAs) de segurança rigorosos e auditáveis, cláusulas de responsabilidade claras por violações originadas na rede da operadora e protocolos para resposta coordenada a incidentes.

- Criptografar de Ponta a Ponta, Não Apenas de Ponta a Rede: A criptografia robusta deve proteger os dados do sensor do veículo até o backend do fabricante, garantindo que permaneçam opacos para a própria operadora da rede.

- Planejar para a Negação de Rede Geopolítica: As arquiteturas de segurança devem incluir mecanismos de fallback e planos de contingência para cenários em que a conectividade por meio de um parceiro específico em uma região específica seja comprometida, bloqueada ou se torne politicamente insustentável.

- Elevar a Segurança da Telemática de Frotas: Como demonstrado no mercado mexicano, a segurança dos sistemas telemáticos comerciais é uma preocupação econômica nacional. Os operadores devem exigir o mesmo rigor aplicado aos veículos de passageiros e tratar as plataformas de gerenciamento de frota como infraestrutura crítica.

Conclusão: A Estrada à Frente é uma Rede

A parceria entre a Hyundai e a Vodafone IoT é um prenúncio do futuro da indústria. O carro conectado não é mais um produto independente; é o endpoint de um vasto ecossistema digital internacional. Sua segurança está inextricavelmente ligada à segurança, políticas e relacionamentos políticos de seus provedores de rede. Para profissionais de cibersegurança, o mandato está se expandindo. Defender o veículo agora requer compreender padrões internacionais de telecomunicações, leis de residência de dados e a arte sutil de garantir contratualmente a segurança através das fronteiras. Nesta nova era, a vulnerabilidade mais crítica pode não estar no código, mas na cláusula.

Comentarios 0

¡Únete a la conversación!

Los comentarios estarán disponibles próximamente.