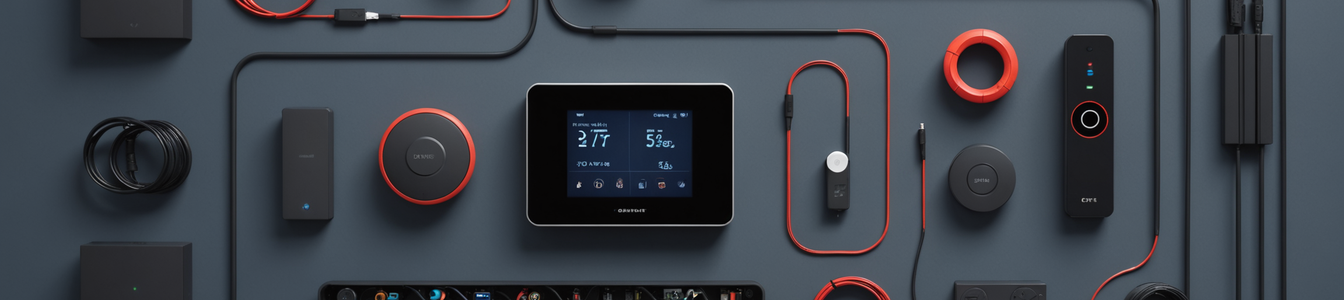

O cenário da Internet das Coisas (IoT) está evoluindo além da conveniência e automação para o reino da modificação comportamental. Uma nova geração de dispositivos está surgindo, empregando mecanismos em nível de hardware para aplicar fisicamente ou incentivar comportamentos específicos do usuário. Desde sensores que bloqueiam o acesso a redes sociais até que exercício físico seja detectado até sistemas domésticos inteligentes que controlam fatores ambientais de forma autônoma, esses gadgets de 'autocontrole' representam uma mudança de paradigma com implicações profundas para a cibersegurança, privacidade de dados e autonomia digital.

O Mecanismo de Aplicação por Hardware

Diferente de soluções tradicionais baseadas em software—aplicativos de controle parental ou bloqueadores de sites que operam na camada de aplicação—esses dispositivos implementam restrições em nível de hardware ou firmware. Isso cria uma barreira mais fundamental para a evasão. Por exemplo, um dispositivo pode interromper fisicamente a conectividade de rede para serviços específicos ou controlar o fornecimento de energia para certos aparelhos com base em critérios comportamentais predefinidos. O ventilador inteligente para radiadores testado em mercados alemães, que ajusta autônoma o aquecimento com base em dados de ocupação e clima para otimizar a economia de energia, exemplifica essa tendência em direção a comportamentos de eficiência aplicados por hardware, embora com coerção pessoal menos direta.

Convergência com Monitoramento de Saúde

As implicações de segurança tornam-se particularmente agudas quando a aplicação comportamental converge com capacidades de monitoramento de saúde. A recente ativação dos recursos de notificação de hipertensão em dispositivos Apple Watch após aprovação regulatória em mercados como o Brasil ilustra essa interseção. Quando um dispositivo que pode detectar condições médicas também possui a capacidade de aplicar comportamentos—potencialmente restringindo o acesso a conteúdo ou serviços com base em métricas de saúde—criam-se dilemas de privacidade e controle sem precedentes. Os dados biométricos e comportamentais coletados criam perfis altamente sensíveis que poderiam ser explorados se comprometidos.

Riscos Primários de Segurança e Privacidade

- Vulnerabilidades de Bypass e Superfícies de Ataque: Qualquer mecanismo de controle aplicado por hardware torna-se um alvo para bypass. Pesquisadores de segurança devem considerar vulnerabilidades nos sistemas de sensores (por exemplo, enganar detectores de movimento), os mecanismos de aplicação (por exemplo, sequestrar módulos de interrupção de rede) e a lógica de decisão. Um dispositivo de 'autocontrole' comprometido poderia ser transformado em uma ferramenta para negação de serviço contra o usuário ou manipulado para remover restrições benéficas.

- Soberania de Dados e Perfilamento Comportamental: Esses dispositivos normalmente coletam dados comportamentais granulares—quando os usuários se exercitam, trabalham, relaxam ou mesmo suas respostas fisiológicas. A agregação desses dados por fabricantes ou terceiros levanta questões críticas sobre propriedade de dados, transparência de uso e fluxos transfronteiriços. Em jurisdições com leis fortes de proteção de dados como a LGPD do Brasil ou o GDPR da UE, a classificação legal e o tratamento de tais dados 'biométricos comportamentais' permanecem ambíguos.

- Normalização do Controle Externo por Hardware: O precedente mais preocupante pode ser sociológico em vez de puramente técnico. A aceitação de hardware que controla fisicamente a funcionalidade de dispositivos pessoais, especialmente quando fabricado por terceiros, corrói o princípio da soberania do usuário sobre os dispositivos. Cria um mercado para tecnologias cada vez mais coercitivas e poderia levar a dispositivos de 'produtividade' ou 'bem-estar' exigidos por seguradoras ou empregadores que imponham comportamentos.

- Integridade da Cadeia de Suprimentos e do Firmware: A segurança desses dispositivos depende fortemente de processos de inicialização segura, atualizações de firmware assinadas e canais de comunicação de hardware protegidos. Um servidor de atualizações comprometido ou um insider malicioso na cadeia de suprimentos poderia enviar firmware que altere parâmetros comportamentais, imponha restrições maliciosas ou exfiltrar dados sensíveis.

- Falta de Padronização e Frameworks de Segurança: Esta categoria de produtos está emergindo mais rápido do que os padrões de segurança podem se desenvolver. Não existem frameworks estabelecidos para divulgação de vulnerabilidades, princípios de design seguro ou verificação de segurança independente específicos para hardware IoT que modifica comportamento.

O Caminho à Frente para Profissionais de Cibersegurança

Para a comunidade de cibersegurança, essa tendência exige várias respostas:

- Foco em Pesquisa: Escrutínio aumentado sobre a arquitetura de segurança de hardware desses dispositivos, incluindo ataques de canal lateral contra sensores e ataques de injeção de falhas contra circuitos de aplicação.

- Metodologias de Teste de Penetração: Desenvolvimento de frameworks de pentest especializados para dispositivos IoT comportamentais que vão além de testes de rede e aplicação para incluir falsificação física de sensores e manipulação de lógica de controle.

- Defesa de Políticas e Padrões: Engajamento com reguladores e órgãos de normatização para estabelecer linhas de base de segurança para dispositivos que exercem controle comportamental, enfatizando transparência, capacidades de sobreposição do usuário e minimização de dados.

- Educação do Usuário: Informar os consumidores sobre as implicações de longo prazo para privacidade e segurança da adoção de modificação comportamental aplicada por hardware, distinguindo entre ferramentas genuínas de bem-estar e produtos potencialmente coercitivos de vigilância.

O surgimento de dispositivos IoT de 'autocontrole' representa um ponto de inflexão significativo. Embora ofereçam benefícios potenciais para produtividade e saúde, eles introduzem riscos novos que desafiam os modelos tradicionais de cibersegurança focados em confidencialidade, integridade e disponibilidade. O acréscimo central—a autonomia do usuário—agora deve ser explicitamente defendido. À medida que esses dispositivos proliferam, o papel da comunidade de cibersegurança em analisar suas vulnerabilidades, defender um design seguro e proteger os usuários tanto de explorações técnicas quanto de excessos sociais será crucial. O hardware que controla o comportamento deve, por sua vez, ser controlado por princípios de segurança robustos.

Comentarios 0

¡Únete a la conversación!

Los comentarios estarán disponibles próximamente.