Uma vulnerabilidade crítica de lógica na emenda 'Batch' proposta para o XRP Ledger foi descoberta e corrigida antes da explotação, evitando o que poderia ter sido uma drenagem catastrófica de car...

Uma vulnerabilidade crítica de lógica na emenda 'Batch' proposta para o XRP Ledger foi descoberta e corrigida antes da explotação, evitando o que poderia ter sido uma drenagem catastrófica de car...

Pesquisadores de segurança estão rastreando uma campanha de malware sofisticada e multifacetada direcionada especificamente a desenvolvedores de software. O ataque emprega dois vetores principais: r...

Um confronto regulatório global está se desenrolando enquanto a Índia e a União Europeia avançam com visões concorrentes de soberania digital com profundas implicações para a cibersegurança. ...

O mercado global de smartphones enfrenta sua contração mais severa já prevista para 2026, com a IDC projetando uma queda de 13% nas remessas impulsionada por uma escasez de chips de memória sem pr...

O ataque de ransomware contra a gigante de serviços empresariais Conduent escalou dramaticamente, com o número estimado de indivíduos afetados ultrapassando 25 milhões em todos os Estados Unidos. ...

Uma nova onda sofisticada de campanhas de phishing está contornando as medidas tradicionais de segurança ao transformar em arma a infraestrutura fundamental da internet e ferramentas corporativas de...

Um perigoso ciclo de feedback está surgindo entre eventos geopolíticos cinéticos e o panorama de segurança digital. Os recentes ataques militantes em Khyber Pakhtunkhwa e a escalada de implantaç�...

Um ecossistema obscuro de aplicativos de VPN clonados está inundando as lojas de aplicativos em todo o mundo, representando um risco significativo para usuários desavisados. Investigações revelam ...

O ecossistema das fechaduras inteligentes está passando por sua transformação mais significativa desde o advento dos dispositivos conectados. Após o impulso do Matter pela interoperabilidade da ca...

Um impasse crítico entre a empresa de IA Anthropic e o Departamento de Defesa dos EUA sobre a remoção de salvaguardas éticas para aplicações militares está se aproximando de um prazo final, com...

O cenário de custódia de ativos digitais apresenta uma contradição marcante no início de 2026. Enquanto grandes instituições financeiras tradicionais, como a Morgan Stanley, expandem agressivam...

O mercado de talentos em cibersegurança está passando por uma mudança sísmica, com habilidades em IA rapidamente superando capacidades tradicionais de TI e engenharia na prioridade de contrataçã...

Uma campanha sofisticada de ciberespionagem violou com sucesso sistemas do governo mexicano, resultando no roubo de aproximadamente 150GB de dados altamente sensíveis. O que distingue este ataque é ...

O Telegram transformou-se rapidamente de um aplicativo de mensagens focado em privacidade na plataforma de crescimento mais rápido do mundo para cibercrime organizado e operações de fraude-como-ser...

A Amazon Web Services está executando uma expansão estratégica de seu ecossistema de segurança com o novo plano 'Extended' para o AWS Security Hub, evidenciada por uma onda coordenada de anúncios...

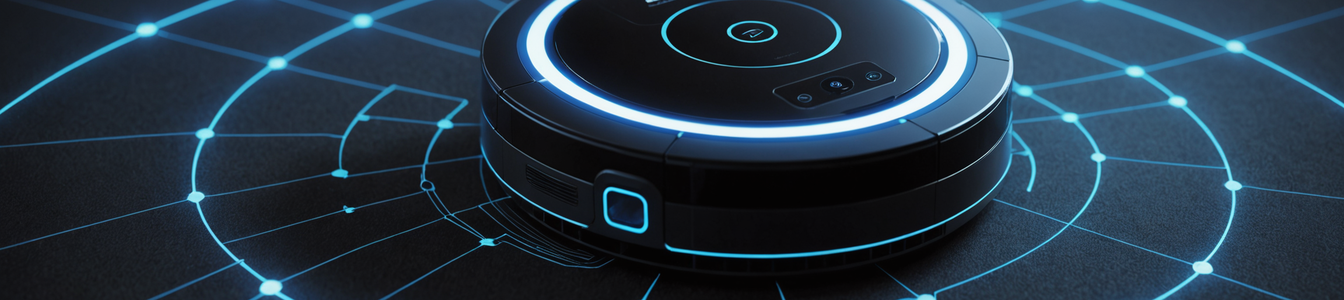

A tentativa de um engenheiro de software de personalizar seu aspirador robô descobriu uma vulnerabilidade de segurança crítica em um ecossistema IoT popular, concedendo-lhe acesso administrativo n�...

Em uma decisão histórica com implicações globais para a indústria comercial de spyware, um tribunal grego condenou quatro indivíduos, incluindo executivos-chave do fabricante de software espião...

Um grupo sofisticado de hackers, alinhado a um Estado, conseguiu transformar o assistente de IA Claude da Anthropic em uma arma para violar as redes do governo mexicano, exfiltrando aproximadamente 15...

Uma mudança de paradigma global está em curso, com governos e órgãos reguladores transitando de auditorias periódicas para uma fiscalização contínua e dirigida por algoritmos. O Brasil está n...

Em uma decisão histórica com profundas implicações para os padrões de segurança móvel, a OTAN certificou oficialmente dispositivos Apple de consumo padrão—especificamente iPhones e iPads com...