Um novo e altamente sofisticado cavalo de troia bancário para Android, batizado de 'Sturnus', surgiu como uma ameaça crítica à segurança financeira móvel. A análise forense revela que suas capa...

Um novo e altamente sofisticado cavalo de troia bancário para Android, batizado de 'Sturnus', surgiu como uma ameaça crítica à segurança financeira móvel. A análise forense revela que suas capa...

Esta semana fornece uma ilustração marcante da implacável e multifacetada máquina de operações de Governança, Risco e Conformidade (GRC). Na Índia, uma auditoria governamental que aproveita o ...

Uma mudança significativa na aplicação regulatória está em curso globalmente, passando de advertências para ações decisivas e disruptivas. Nas últimas semanas, autoridades nos Emirados Árabe...

Empresas de capital aberto que operam na interseção entre finanças tradicionais e criptomoedas estão enfrentando uma onda de ações coletivas de valores, criando uma nova frente na gestão de ris...

A convergência entre plataformas digitais e segurança física está criando ameaças sem precedentes, como evidenciado por múltiplos incidentes recentes. Em Bengaluru, uma mulher foi agredida viole...

A rápida integração de sensores IoT e tecnologia inteligente na agricultura global, exemplificada por iniciativas em Uttar Pradesh (Índia) e programas de financiamento de equipamentos em larga esc...

O setor de tecnologia está passando por uma mudança fundamental com implicações significativas para a cibersegurança. Os principais players estão movendo cada vez mais funcionalidades críticas,...

O cenário de ameaças cibernéticas está evoluindo simultaneamente nas dimensões técnicas, legais e geopolíticas. Descobertas recentes revelam que extensões maliciosas do Chrome vêm coletando s...

A reestruturação abrangente do programa de parceiros do Google Cloud, incluindo a introdução de um novo nível Diamond, representa uma mudança significativa na forma como as soluções de seguran...

A Índia está sendo pioneira em um novo paradigma na proteção de infraestruturas críticas, incorporando operações de segurança avançadas, orientadas por IA, diretamente no projeto de grandes e...

Em um desenvolvimento significativo para estruturas de conformidade e gestão de riscos, os tribunais indianos estão ativamente examinando e interrompendo ações de execução por grandes instituiç...

Uma tendência sustentada de saída de capital institucional dos ETFs de criptomoedas, particularmente dos produtos de Bitcoin e Ether, está levantando sérias preocupações de segurança e gerencia...

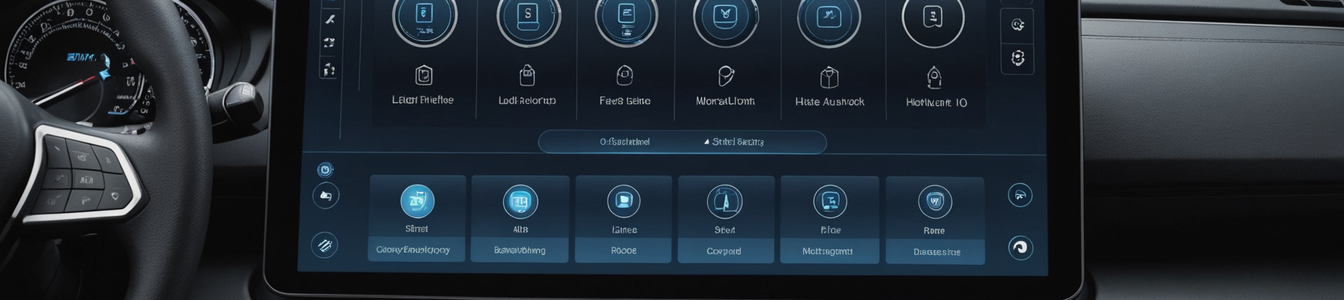

A Google está desenvolvendo um aprimoramento significativo de privacidade para o Android Automotive OS, sua plataforma de infotainment embarcada em veículos. O novo recurso, um mecanismo de bloqueio...

Uma crise global de cibersegurança está se desenrolando à medida que as defesas técnicas tradicionais contra ataques de phishing se mostram cada vez mais ineficazes, levando governos a implementar...

O cenário de segurança para serviços críticos está passando por uma mudança fundamental, com uma migração crescente de redes públicas para redes IoT privadas, dedicadas e gerenciadas. Esse mo...

Uma nova onda de ameaças à segurança móvel está surgindo não de malware sofisticado, mas do comportamento do usuário, do uso indevido do dispositivo e dos riscos ocultos de hardware que contorn...

O escritório de advocacia Lynch Carpenter iniciou investigações sobre incidentes de violação de dados separados que afetam dois provedores de serviços profissionais: a Fyzical Therapy & Balance ...

A escassez global de semicondutores, impulsionada pela demanda explosiva de IA, está criando um efeito cascata complexo que vai muito além dos custos de data centers. Enquanto a Nvidia se prepara pa...

Uma mudança significativa, mas pouco divulgada, nos padrões de investimento global está em andamento, com capital fluindo silenciosamente dos gigantes estadounidenses de IA para ambiciosas empresas...

Um ciberataque sofisticado atingiu a gigante chinesa de vídeos curtos Kuaishou, inundando seus canais de transmissão ao vivo com conteúdo pornográfico e violento. O incidente, ocorrido no final de...