Uma convergência perturbadora entre riqueza digital e violência no mundo físico está criando desafios de segurança sem precedentes. Esta investigação revela duas tendências interconectadas: um...

Uma convergência perturbadora entre riqueza digital e violência no mundo físico está criando desafios de segurança sem precedentes. Esta investigação revela duas tendências interconectadas: um...

Os Centros de Operações de Segurança (SOCs) em todo o mundo enfrentam uma crise existencial de escalabilidade. À medida que os volumes de dados explodem e a complexidade das ameaças se intensific...

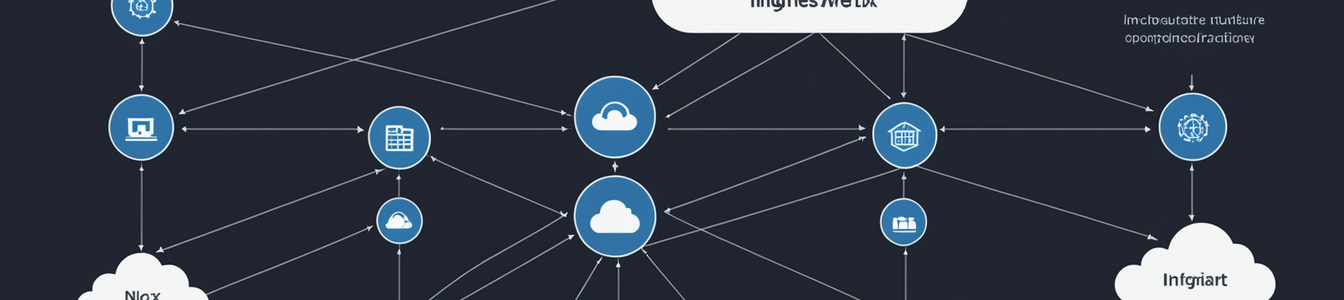

Em uma mudança estratégica histórica com profundas implicações para a segurança global em nuvem, a gigante aeroespacial europeia Airbus está migrando ativamente suas cargas de trabalho mais sen...

O Departamento de Justiça dos EUA divulgou uma ampla acusação contra 54 indivíduos supostamente envolvidos em uma conspiração transnacional de 'jackpotting' em caixas eletrônicos que rendeu mil...

A Equipe de Resposta a Emergências em Computação da Índia (CERT-In) emitiu um alerta crítico sobre uma grave vulnerabilidade de engenharia social no recurso de pareamento de dispositivos do Whats...

Dois grandes casos de violação de dados chegaram a conclusões legais significativas esta semana, demonstrando as crescentes consequências financeiras para empresas que não protegem os dados dos c...

Um golpe sofisticado de 'envenenamento de endereço' resultou no roubo de quase US$ 50 milhões em USDT, marcando uma mudança significativa nos vetores de ataque a criptomoedas: da exploração técn...

Dois incidentes recentes destacam os vetores de ataque em evolução e muitas vezes negligenciados que ameaçam as organizações modernas. No Reino Unido, funcionários de uma prefeitura de Londres f...

O aumento do comércio eletrônico durante o período de festas de fim de ano, impulsionado por descontos agressivos em smartphones e tablets, está criando uma crise de segurança física significati...

Uma série de incidentes de alto perfil nos sistemas educacionais e de certificação da Índia revela vulnerabilidades sistêmicas que se assemelham a ameaças de cibersegurança contra estruturas de...

O crescimento explosivo da inteligência artificial está criando um desafio crítico de segurança de hardware, já que os data centers consomem quantidades sem precedentes de módulos de memória av...

A indústria de criptomoedas enfrenta um ponto de inflexão regulatória crítico enquanto jurisdições em todo o mundo correm para estabelecer frameworks antes de 2026. A Polônia avançou com legis...

A Comissão de Valores Mobiliários dos EUA emitiu sentenças finais contra ex-executivos da FTX e da Alameda Research, impondo proibições vitalícias de atuar como diretores ou funcionários de emp...

A recente decisão da Apple de parar de assinar o iOS 26.1, impedindo efetivamente o retorno a versões anteriores, intensificou o debate sobre as atualizações forçadas de sistemas operacionais mó...

O movimento de tecnologia sustentável está impulsionando uma demanda sem precedentes por smartphones recondicionados, com pesquisas indicando forte interesse de consumidores e empresas. No entanto, ...

Uma série de intervenções judiciais recentes na Índia revelou falhas sistêmicas profundas na governança e conformidade regulatória, com implicações que se estendem aos frameworks de cibersegu...

Uma tendência global está surgindo, na qual as parcerias público-privadas estão se tornando a pedra angular das estratégias nacionais para abordar lacunas críticas de alfabetização em ciberseg...

O iminente fim de vida do Kubernetes Ingress-Nginx, uma ferramenta fundamental em ambientes nativos de nuvem utilizada por milhares de organizações para rotear e proteger o tráfico externo, está d...

O lançamento do padrão Matter 1.5 para casa inteligente, com a Samsung SmartThings sendo a primeira grande plataforma a implementar seu suporte a câmeras, marca um momento pivotal para a segurança...

Uma tendência significativa está surgindo em corporações globais: uma onda estratégica de nomeações de diretores independentes para comitês-chave de conselhos de administração. Empresas como...