La explosiva demanda energética de la inteligencia artificial está provocando una reestructuración fundamental de la infraestructura eléctrica, creando vulnerabilidades de ciberseguridad sin prece...

La explosiva demanda energética de la inteligencia artificial está provocando una reestructuración fundamental de la infraestructura eléctrica, creando vulnerabilidades de ciberseguridad sin prece...

El Senado de EE.UU. ha confirmado a dos nominados clave y favorables a las criptomonedas para dirigir importantes reguladores financieros, marcando un punto de inflexión significativo en la política...

Dynatrace y Google Cloud han anunciado una expansión significativa de su asociación estratégica, dirigida específicamente al campo emergente y crítico de la seguridad y gobernanza de la 'IA agén...

Una nueva ola de vulnerabilidades críticas está exponiendo debilidades sistémicas en las cadenas de suministro de hardware, eludiendo las medidas de seguridad de software tradicionales. Dos descubr...

Una importante brecha de ciberseguridad en la Oficina de Asuntos Exteriores, Commonwealth y Desarrollo del Reino Unido (FCDO) en octubre, atribuida al actor de amenazas chino Storm-1849, ha resultado ...

Una campaña de amenazas sofisticada está explotando la confianza de los usuarios en las herramientas de privacidad mediante la distribución de aplicaciones maliciosas disfrazadas de servicios VPN l...

La firma italiana de ciberseguridad Exein ha cerrado una ronda de financiación de €100 millones, destacando la creciente confianza de los inversores en soluciones de seguridad embebida para IoT. Es...

La Comisión de Bolsa y Valores de EE.UU. (SEC) ha iniciado una ofensiva legal sin precedentes que podría redefinir por completo el panorama de ciberseguridad y regulación de la infraestructura de c...

Una nueva operación de malware como servicio (MaaS) denominada 'SantaStealer' se está comercializando activamente en foros de cibercrimen de habla rusa, coincidiendo con la temporada navideña. Este...

Hoy, 18 de diciembre de 2025, es la fecha límite definitiva para que millones de estadounidenses presenten sus reclamaciones en el masivo acuerdo por la filtración de datos de AT&T, poniendo fin a u...

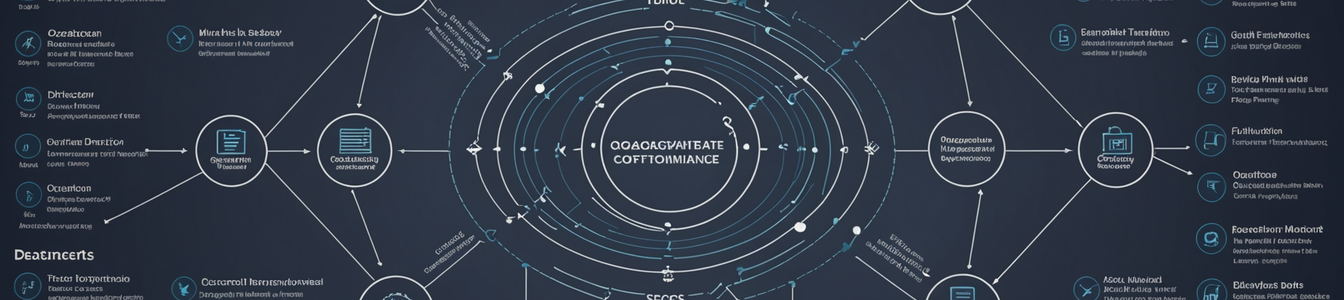

Los recientes acontecimientos de la industria revelan un cambio fundamental en cómo las organizaciones abordan el cumplimiento normativo de seguridad. Lo que antes se veía como un mero trámite buro...

El ecosistema del hogar inteligente está experimentando una importante escisión, impulsada por filosofías rivales sobre conectividad, control y privacidad. Por un lado, grandes fabricantes como Sam...

Una serie de auditorías recientes en diversos sectores públicos a nivel global—desde telecomunicaciones en Australia hasta salud mental en Michigan y distribución pública en India—revela un pa...

La expansión acelerada de la infraestructura de IA está topando con un muro financiero, exponiendo vulnerabilidades sistémicas críticas en el ecosistema tecnológico global. Los movimientos recien...

En diversos sectores—desde las multas de aparcamiento en el Reino Unido hasta las políticas de selección deportiva y equipaje en ferrocarriles en la India—surge un patrón constante: las políti...

La industria de las VPN está experimentando un cambio arquitectónico fundamental con la aparición de servicios de VPN descentralizadas (dVPN) que buscan solucionar vulnerabilidades críticas de los...

Amazon está experimentando una importante reorganización en el liderazgo de su división de inteligencia artificial, con la salida del destacado ejecutivo de IA Rohit Prasad anunciada por el CEO And...

Las contraseñas de un solo uso (OTP) enviadas por SMS, un pilar de la autenticación digital durante más de una década, son cada vez más reconocidas como un control de seguridad frágil y problem�...

Una campaña de phishing sofisticada y activa está atacando a instituciones financieras y departamentos de contabilidad mediante la distribución de malware robador de información oculto en archivos...

La convergencia de fenómenos meteorológicos severos en EE.UU. y Reino Unido está exponiendo vulnerabilidades críticas en la planificación de la continuidad del negocio, forzando a los equipos de ...