El panorama de las VPN está evolucionando más allá de las promesas básicas de privacidad, con proveedores que introducen funciones sofisticadas de gestión de IP como el 'IP Pinning' y la 'Rotaci�...

El panorama de las VPN está evolucionando más allá de las promesas básicas de privacidad, con proveedores que introducen funciones sofisticadas de gestión de IP como el 'IP Pinning' y la 'Rotaci�...

Se está produciendo un cambio fundamental en la seguridad de la nube, pasando de un monitoreo reactivo a una garantía proactiva y predictiva. En el centro de esta transformación está la convergenc...

Un misterioso icono de 'ojo' que aparece en las barras de estado de Android se ha convertido en un punto focal para investigadores de privacidad que estudian indicadores de vigilancia encubierta. Esta...

The New York Times y Chicago Tribune han presentado una demanda histórica contra la startup de IA Perplexity, alegando infracción sistemática de derechos de autor mediante el scraping y uso no auto...

El panorama de la IA está experimentando un cambio fundamental, pasando del bombo especulativo a la integración tangible, con 2025 emergiendo como el año crucial para los sistemas de IA agentes. Mi...

Las campañas de phishing están evolucionando desde el spam aleatorio hacia estrategias sofisticadas de suplantación de marca que seleccionan empresas específicas basándose en cálculos de riesgo ...

Un cambio de política repentino y no anunciado por el Servicio de Ciudadanía e Inmigración de EE.UU. (USCIS) ha reducido drásticamente el período máximo de validez de los Documentos de Autorizac...

El mercado de plataformas IoT empresariales experimenta un crecimiento explosivo, con empresas como DaVinci y Samsara demostrando una adopción masiva en manufactura y logística. La selección de DaV...

Una sofisticada campaña global de desinformación está utilizando deepfakes generados por IA de profesionales médicos reales para promocionar suplementos no verificados y difundir información sani...

Una investigación interna sobre una filtración de datos en la sede del Partido Conservador británico ha revelado que el incidente es considerablemente más extenso de lo informado inicialmente. Lo ...

Las empresas cotizadas construidas en torno a la tenencia de Bitcoin como activo principal de tesorería enfrentan una crisis existencial, según un nuevo análisis de Galaxy Research. Bautizada como ...

Una crisis sistémica en la certificación profesional está erosionando la confianza en las credenciales técnicas y de ciberseguridad en múltiples sectores. Incidentes recientes en la India—inclu...

Cloudflare ha bloqueado la asombrosa cifra de 416.000 millones de intentos de scraping de contenido impulsados por IA en solo cinco meses, lo que señala un cambio fundamental en la seguridad web y la...

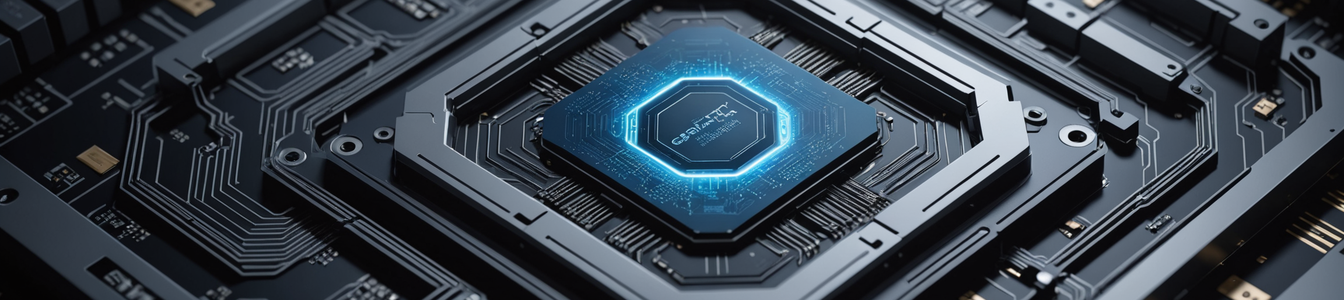

En su reciente conferencia re:Invent 2025, Amazon Web Services (AWS) intensificó su estrategia de silicio personalizado con el lanzamiento de la CPU Graviton5 de nueva generación y el acelerador de ...

El Internet de las Cosas (IoT) sanitario enfrenta una crisis de adopción crítica impulsada por dos factores convergentes: la desconfianza sistémica de pacientes e instituciones sobre vulnerabilidad...

El gobierno de la India está considerando una nueva y controvertida regulación que obligaría a que todos los teléfonos inteligentes vendidos en el país incluyan un rastreo por GPS satelital perma...

Dos casos horribles en Europa revelan la extrema violencia física que ahora afecta a poseedores de criptomonedas, exponiendo fallas críticas en los protocolos de seguridad personal. En España, un e...

Una confluencia de presiones geopolíticas, controles de exportación y cambios en políticas industriales está forzando una reestructuración histórica de la cadena global de suministro de hardware...

Apple y Google han emitido alertas coordinadas sobre una sofisticada campaña de hackeo patrocinada por estados que afecta a usuarios en más de 80 países. Las notificaciones, enviadas directamente a...

Un actor de amenazas sofisticado y patrocinado por el estado chino, rastreado bajo los nombres 'Brickworm' o 'Brickstorm', está llevando a cabo una campaña dirigida de ciberespionaje contra infraest...