La ambiciosa iniciativa de cartera digital de la Unión Europea (EUDI-Wallet) está ganando un impulso significativo mientras líderes empresariales alemanes presionan para una adopción acelerada. Es...

La ambiciosa iniciativa de cartera digital de la Unión Europea (EUDI-Wallet) está ganando un impulso significativo mientras líderes empresariales alemanes presionan para una adopción acelerada. Es...

El cumplimiento de Apple ante la presión regulatoria en Japón está forzando a la compañía a permitir que asistentes de voz de terceros reemplacen a Siri como opción predeterminada en el botón l...

La rápida adopción de inteligencia artificial en todas las industrias ha creado una brecha crítica de gobernanza, con el 85% de las organizaciones utilizando tecnologías de IA mientras los marcos ...

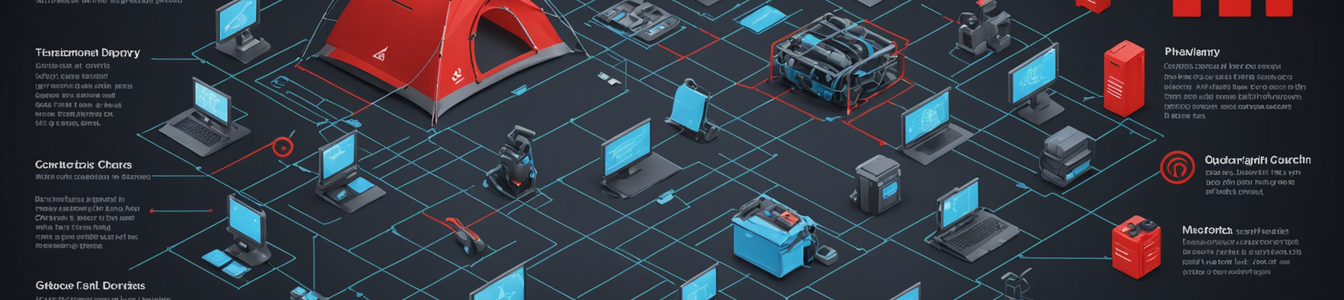

El sector de la formación en ciberseguridad está experimentando una transformación radical impulsada por plataformas con IA y modelos educativos alternativos. Los recientes desarrollos, incluyendo ...

La Autoridad de Identificación Única de la India (UIDAI) ha lanzado una nueva aplicación Aadhaar con capacidades de verificación y compartición digital instantánea, generando importantes preocup...

Investigaciones recientes en ciberseguridad revelan tendencias alarmantes en aplicaciones VPN gratuitas que prometen protección de privacidad mientras realmente comprometen la seguridad del usuario. ...

Las organizaciones enfrentan una decisión estratégica crítica en operaciones de ciberseguridad: construir equipos internos de Centro de Operaciones de Seguridad (SOC) o aprovechar los Proveedores d...

Las organizaciones de infraestructura crítica enfrentan amenazas inmediatas de vulnerabilidades zero-day activamente explotadas en sistemas de firewall empresariales que omiten los requisitos de aute...

La Comisión Europea está intensificando su escrutinio antimonopolio sobre los gigantes de infraestructura en la nube AWS, Microsoft Azure y Google Cloud bajo la Ley de Mercados Digitales. Esta inves...

El despliegue nacional francés de las tarjetas sanitarias Vitale digitales en smartphones representa un desafío crítico de ciberseguridad que afecta a 28 millones de ciudadanos. La implementación ...

India está experimentando una transformación digital integral mediante iniciativas políticas coordinadas a nivel nacional y estatal. Las normas de Protección de Datos Personales Digitales (DPDP) 2...

Nuevas investigaciones revelan una escalada alarmante del fraude de identidad impulsado por IA, donde la tecnología deepfake y los sofisticados ataques de ingeniería social generan desafíos de segu...

La inteligencia artificial está reduciendo drásticamente las barreras técnicas para los cibercriminales, permitiendo que incluso atacantes novatos lancen campañas sofisticadas de ingeniería socia...

Una sofisticada campaña de hacking patrocinada por el estado chino ha utilizado la plataforma de IA Claude de Anthropic para automatizar y ejecutar 30 ciberataques coordinados, lo que marca una escal...

Microsoft ha mitigado exitosamente el mayor ataque DDoS en la nube de la historia, alcanzando los 5,72 terabits por segundo sin precedentes. El ataque, orquestado por el sofisticado botnet AISURU, apu...

Los ataques de ingeniería social están atacando cada vez más la psicología humana en lugar de las vulnerabilidades técnicas, creando una crisis de confianza digital que abarca desde relaciones pe...

Las tensiones comerciales globales y los aranceles crecientes están generando vulnerabilidades de ciberseguridad sin precedentes en las cadenas de suministro de equipamiento outdoor y de caza. Mientr...

El rápido crecimiento del Programa ISV Accelerate de AWS, destacado por adiciones recientes como Exterro y el reconocimiento de socios como DXC Technology, está creando tanto oportunidades como desa...

Los líderes ejecutivos que adoptan cada vez más la vulnerabilidad como fortaleza de liderazgo están creando inadvertidamente nuevos vectores de ataque para campañas de ingeniería social. Este an�...

Un fallo generalizado en los sistemas de verificación de identidad digital está creando vulnerabilidades significativas de ciberseguridad y cumplimiento normativo en múltiples sectores. Acciones re...