Um novo e perturbador vetor de ameaça está surgindo no panorama da cibersegurança, indo além da perda financeira para mirar diretamente a vida humana. Casos recentes na Índia, incluindo um homem ...

Um novo e perturbador vetor de ameaça está surgindo no panorama da cibersegurança, indo além da perda financeira para mirar diretamente a vida humana. Casos recentes na Índia, incluindo um homem ...

A onda de smartphones com descontos profundos em varejistas como a Cdiscount, incluindo modelos como o Xiaomi Redmi Note 14 e o iPhone 14 Pro, está mascarando uma ameaça significativa de cibersegura...

O ecossistema de casa inteligente está passando por uma fase crítica de transformação onde atualizações de plataforma, novas parcerias e integrações de recursos estão criando vulnerabilidades...

Um significativo ataque de ransomware contra o conselho do Real Distrito de Kensington e Chelsea (RBKC) causou uma ampla interrupção em serviços públicos críticos, demonstrando o impacto social e...

A ampliada colaboração estratégica entre a líder em cibersegurança para tecnologia operacional (OT) Dragos e a Microsoft marca um ponto de inflexão crítico para a segurança de infraestruturas ...

A indústria global de auditoria enfrenta uma crise dupla que ameaça os fundamentos da governança em cibersegurança. De um lado, as grandes firmas de auditoria, como as Big Four, reduziram drastica...

As autoridades francesas intensificaram uma investigação de alto perfil sobre deepfakes gerados por IA e conteúdo prejudicial na plataforma X, realizando uma operação em seus escritórios em Pari...

Ambitiosas iniciativas de governança digital em estados indianos como Andhra Pradesh, Karnataka e Kerala estão acelerando a prestação de serviços, mas operam dentro de significativas lacunas pol�...

A rápida integração da IoT e da IA nas indústrias de resposta a desastres e restauração está criando uma nova camada de infraestrutura crítica com profundas implicações para a ciberseguranç...

Incidentes recentes em instituições de ensino, incluindo um grupo não autorizado distribuindo materiais religiosos em uma escola secundária do Texas e novas diretrizes de certificação para escol...

Pesquisadores de segurança estão rastreando um aumento coordenado em campanhas de phishing sofisticadas direcionadas a usuários de importantes serviços de pagamento digital e assinatura. Os ataque...

Embora as VPNs sejam comercializadas como ferramentas de segurança essenciais para privacidade e acesso, sua adoção generalizada introduz riscos significativos e frequentemente negligenciados que e...

Matt Garman, CEO da Amazon Web Services, descartou publicamente a viabilidade de data centers baseados no espaço, classificando-os como "não econômicos" e "muito distantes da realidade". Esta decla...

Uma mudança global significativa está em curso, com os sistemas judiciais assumindo cada vez mais a supervisão direta da conformidade técnica e de cibersegurança, indo além dos órgãos regulado...

A saga do vazamento de dados do Serviço de Polícia da Irlanda do Norte (PSNI) tomou um rumo dramático, evoluindo de um vazamento acidental de escalas de serviço para uma série cascateante de falh...

Uma forte queda no mercado de criptomoedas está desencadeando uma crise em cascata para empresas de capital aberto que mantêm tesourarias significativas em Bitcoin e Ethereum. Empresas como BitMine,...

A consolidação da xAI na SpaceX por Elon Musk marca um momento pivotal em tecnologia e segurança, criando uma entidade verticalmente integrada que controla infraestrutura crítica, desde data cente...

Os rápidos avanços na inteligência artificial estão desencadeando uma volatilidade significativa nos mercados financeiros globais, impactando especialmente as ações de tecnologia e serviços de ...

A busca implacável da indústria de smartphones por baterias com autonomia de vários dias, através de células massivas de 7.500+ mAh, está criando perigos imprevistos de segurança física que v�...

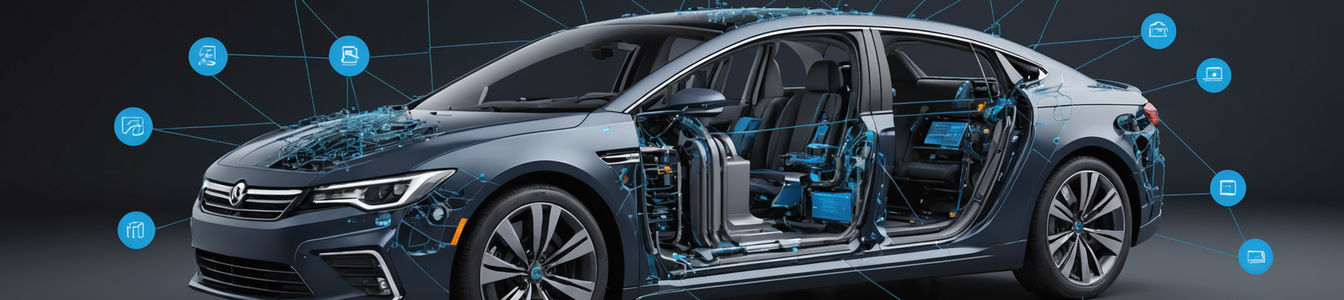

Grandes fabricantes automotivos estão expandindo rapidamente os ecossistemas de veículos conectados por meio de parcerias IoT multinacionais, criando novos e complexos desafios de cibersegurança. A...