Las repercusiones de la masiva filtración de datos de Coupang, que comprometió aproximadamente 33 millones de registros de clientes, han escalado de un incidente de ciberseguridad a un asunto de dip...

Las repercusiones de la masiva filtración de datos de Coupang, que comprometió aproximadamente 33 millones de registros de clientes, han escalado de un incidente de ciberseguridad a un asunto de dip...

A medida que las VPN pasan de ser herramientas de privacidad especializadas a soluciones de seguridad de consumo generalizadas en 2026, la narrativa se desplaza de las preocupaciones geopolíticas a a...

Crece la preocupación sobre una burbuja de inversión en inteligencia artificial desde dentro de la propia industria, con el presidente de OpenAI, Bret Taylor, sugiriendo que el mercado está sobreca...

Un movimiento educativo creciente en Alemania está estableciendo aulas sin smartphones, con instituciones como el Gymnasium en Großhansdorf ofreciendo clases dedicadas donde los estudiantes se compr...

El giro institucional hacia las criptomonedas se acelera más allá de la simple tenencia de Bitcoin, creando una superficie de ataque compleja y en expansión para los equipos de seguridad corporativ...

La carrera global por la soberanía digital está pasando de la retórica a la acción concreta, creando un panorama regulatorio y de seguridad fragmentado. Los desarrollos clave incluyen la profundiz...

El ecosistema de contenedores está experimentando una divergencia crítica que plantea importantes desafíos de seguridad. A nivel de infraestructura, los centros de datos containerizados enfrentan l...

Se está gestando una tormenta perfecta en el panorama de Gobierno, Riesgo y Cumplimiento (GRC). Un aumento en la complejidad regulatoria, impulsado especialmente por las nuevas normativas sobre IA, e...

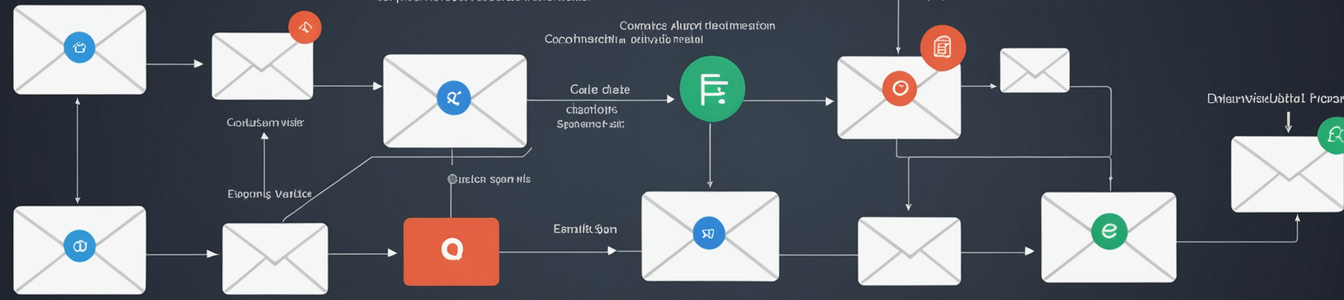

Un relato detallado en primera persona revela las consecuencias en cascada de un único ataque de phishing, demostrando cómo el cibercrimen moderno opera mediante sistemas automatizados que transform...

Está surgiendo una tendencia preocupante de campañas de phishing altamente localizadas, donde actores de amenazas suplantan específicamente a gobiernos municipales y bancos regionales para explotar...

Amazon Web Services está fortaleciendo silenciosamente su posición en el mercado mediante la elevación estratégica de socios clave al estatus Premier Tier, creando capas de integración más profu...

Las iniciativas nacionales de 'IA Soberana' enfrentan un creciente escrutinio a medida que sus demandas de infraestructura chocan con preocupaciones ambientales y compensaciones de ciberseguridad. Los...

Dos batallas legales paralelas en Washington están exponiendo vulnerabilidades críticas en cómo los sistemas de autorización digital interactúan con la autoridad constitucional y legal tradiciona...

Una vulnerabilidad crítica en la infraestructura de correo electrónico de Zendesk ha sido explotada para lanzar una campaña masiva global de spam y phishing, inundando buzones en todo el mundo con ...

Singapur ha presentado un Marco Modelo de Gobernanza de IA pionero, diseñado específicamente para abordar los riesgos únicos que plantean los sistemas de IA 'agénticos': agentes autónomos capaces...

El panorama regulatorio de las criptomonedas en EE.UU. enfrenta simultáneamente avances y riesgos, con la SEC y la CFTC anunciando conversaciones formales de armonización mientras el progreso legisl...

Una realineación geopolítica profunda está reestructurando activamente las cadenas globales de suministro tecnológico, con implicaciones significativas para la ciberseguridad. La acelerada desinve...

La aceleración global de las políticas climáticas y la adopción de energías verdes está creando, de forma inadvertida, vulnerabilidades sistémicas de ciberseguridad. A medida que naciones como ...

La seguridad de las redes empresariales enfrenta una crisis en dos frentes, con vulnerabilidades en infraestructura crítica y ataques DDoS disruptivos que alcanzan niveles sin precedentes. Investigad...

El estándar de conectividad Matter para el hogar inteligente, diseñado para unificar el fragmentado ecosistema IoT, está creando irónicamente nuevas vulnerabilidades de seguridad a través de su i...