Un patrón global de directivas regulatorias y de cumplimiento que no logran traducirse en una aplicación práctica está creando riesgos significativos de ciberseguridad y operativos. Desde violacio...

Un patrón global de directivas regulatorias y de cumplimiento que no logran traducirse en una aplicación práctica está creando riesgos significativos de ciberseguridad y operativos. Desde violacio...

Las industrias creativas enfrentan una profunda crisis de ciberseguridad a medida que el contenido generado por IA inunda los canales de publicación, creando vulnerabilidades sin precedentes en la ca...

Un auge simultáneo del mercado de smartphones reacondicionados con grandes descuentos y el anuncio de hardware gaming avanzado está creando una tormenta perfecta para vulnerabilidades de seguridad m...

Un patrón global de cambios políticos abruptos y no técnicos—desde requisitos lingüísticos obligatorios para trabajadores del transporte hasta transiciones instantáneas al teletrabajo y proced...

La carrera global por reciclar a los trabajadores en inteligencia artificial está generando peligrosos puntos ciegos de seguridad, según expertos en ciberseguridad. Mientras escuelas de negocios com...

El panorama de la custodia de criptoactivos está experimentando un cambio sísmico mientras las instituciones financieras tradicionales se mueven agresivamente para controlar la infraestructura de au...

En un enfrentamiento de alto riesgo por ransomware, el gigante de videojuegos Rockstar Games, desarrollador de la serie Grand Theft Auto (GTA), se negó a pagar un rescate tras un ciberataque. La band...

Amazon Web Services ha lanzado su plataforma Bio-Discovery AI, posicionándose como un actor crítico en la investigación farmacéutica al acelerar el descubrimiento de fármacos en etapas tempranas ...

El conflicto en curso en Irán está desencadenando una serie de crisis económicas en cascada que van mucho más allá del aumento inicial en los precios del combustible, creando nuevos y complejos v...

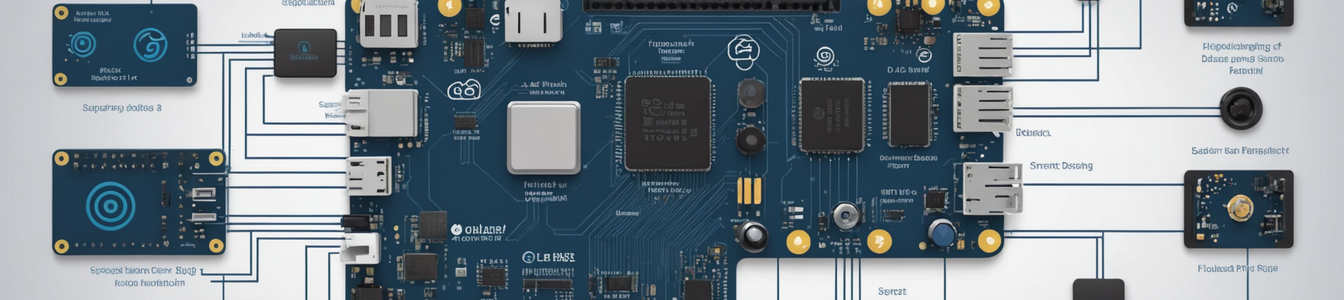

Una creciente reacción de los consumidores contra la complejidad y fragmentación de los ecosistemas principales de hogares inteligentes está impulsando un aumento en soluciones DIY y plataformas al...

El crecimiento explosivo de la inteligencia artificial está desencadenando una crisis energética sin precedentes que transforma las redes eléctricas en objetivos principales de ciberseguridad. Mien...

En un giro contraintuitivo, la reciente filtración de datos de Rockstar Games ha provocado un alza significativa en las acciones de su empresa matriz, Take-Two Interactive, añadiendo aproximadamente...

La intervención del Tribunal Superior de Madras en un caso que involucra presuntas discrepancias en la declaración jurada electoral y las revelaciones financieras del Viceprimer Ministro de Tamil Na...

Una brecha significativa en la aplicación de políticas está surgiendo en los marcos de ciberseguridad gubernamentales, ya que las prohibiciones verticales sobre modelos de IA específicos, como las...

Una tendencia global de gobiernos que exigen aplicaciones móviles para servicios esenciales—desde resultados de exámenes estudiantiles y seguimiento de fertilizantes hasta terapia de insulina pers...

Está surgiendo una nueva frontera en la seguridad corporativa a medida que los ejecutivos comienzan a desarrollar clones de IA de sí mismos para la interacción con empleados. Aunque estas réplicas...

La integridad de los sistemas de credenciales educativas enfrenta un doble asalto esta semana, agravando una crisis de confianza ya crítica. Se ha reportado una nueva filtración de datos significati...

Se está produciendo un cambio fundamental en cómo las naciones ejercen control sobre los recursos estratégicos, pasando de permisos físicos a sistemas de autorización digital que se están convir...

En un movimiento significativo para abordar los puntos ciegos de seguridad creados por la adopción no autorizada de IA, Cloudflare y Wiz han anunciado una asociación estratégica. La colaboración b...

El mercado comercial de VPN está experimentando una transformación significativa, ya que los proveedores aceleran el desarrollo de tecnologías propias para contrarrestar la censura sofisticada y la...