Múltiples conflictos políticos entre los gobiernos estatales de India y las autoridades centrales están creando marcos de seguridad inconsistentes y desafíos de cumplimiento en sectores críticos....

Múltiples conflictos políticos entre los gobiernos estatales de India y las autoridades centrales están creando marcos de seguridad inconsistentes y desafíos de cumplimiento en sectores críticos....

La Junta Central de Educación Secundaria (CBSE) de India enfrentó una importante crisis de relaciones públicas y confianza cuando los códigos QR incrustados en los exámenes nacionales desataron u...

Un colectivo de hackers vinculado a Irán, conocido como Handala Hack, ha estado llevando a cabo una sofisticada campaña de ciberespionaje de tres años contra funcionarios e instituciones occidental...

Indian Oil Corporation (IOC) ha emitido una serie de garantías públicas sobre el suministro ininterrumpido de GLP, distribuyendo aproximadamente 2,8 millones de cilindros diarios en medio de preocup...

El panorama del IoT de consumo está experimentando un giro estratégico desde los jardines amurallados hacia plataformas abiertas, ejemplificado por empresas como Yarbo que abren sus sistemas robóti...

La convergencia de inestabilidad geopolítica, disrupciones en la cadena de suministro y amenazas cibernéticas crecientes está impulsando una demanda sin precedentes de formación práctica en Foren...

Una consolidación de poder en dos frentes dentro del ecosistema de la IA está generando riesgos sistémicos de seguridad sin precedentes. Informes revelan que Elon Musk está aprovechando su posici�...

Una nueva ola de ciberataques está apuntando a datos gubernamentales sensibles en distintos continentes, con dos incidentes significativos que destacan la amenaza persistente a la infraestructura dig...

Un trágico accidente en el distrito de Nashik, India, donde un automóvil cayó en un pozo descubierto matando a nueve miembros de una familia, ha desencadenado respuestas políticas y regulatorias i...

Una nueva ola de fallos sistémicos de confianza está emergiendo más allá de los sectores financieros y mediáticos tradicionales, impactando ahora áreas críticas que incluyen la integridad acad�...

Una nueva generación de botnets está aprovechando vulnerabilidades en aplicaciones bancarias para smartphones y dispositivos IoT de bajo costo para crear redes proxy residenciales masivas. Estos ata...

Una serie de políticas ambiciosas de desarrollo urbano en varios estados de la India—incluyendo las iniciativas 'Stilt+4' y de uso mixto del suelo en Haryana, la rehabilitación de barrios marginal...

El debate políticamente cargado en India sobre la fórmula revisada de tres idiomas del Consejo Central de Educación Secundaria (CBSE) está creando riesgos sistémicos para el desarrollo de talento...

Las Galerías Uffizi de Florencia, una de las instituciones culturales más importantes del mundo, fueron objetivo de un ciberataque sofisticado que provocó medidas de seguridad de emergencia, inclui...

Los proveedores de nube hiperescalada están inmersos en una carrera armamentística multimillonaria por capturar el mercado de la IA, con Amazon planeando, según informes, inversiones de 200.000 mil...

Una grave escasez y aumento de precios en los componentes de memoria DRAM y NAND flash está desencadenando un cambio fundamental en el panorama de los dispositivos móviles con importantes implicacio...

Incidentes recientes en la NFL, Hockey India y el sector sanitario revelan una falla sistémica en la implementación de políticas de conducta personal que genera riesgos significativos de seguridad ...

El Ministerio de Educación de Francia propone condicionar las subvenciones educativas a la realización obligatoria de formación en prevención de violencia sexual para todo el personal escolar y ex...

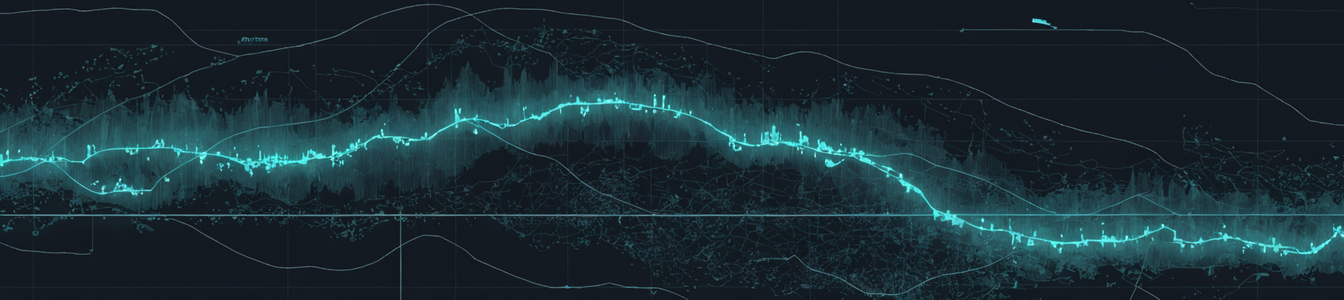

En respuesta a la escalada de tensiones y ataques en puntos de estrangulamiento críticos como el Estrecho de Ormuz, el transporte marítimo global se está redirigiendo dinámicamente a través de co...

La rápida evolución hacia sistemas de agentes de IA autónomos está creando brechas de gobernanza sin precedentes que los marcos existentes de ciberseguridad y moderación de contenido no pueden ab...