Las operaciones cibernéticas patrocinadas por el estado iraní han experimentado una evolución táctica significativa, pasando de la distribución inicial de spyware mediante aplicaciones engañosas...

Las operaciones cibernéticas patrocinadas por el estado iraní han experimentado una evolución táctica significativa, pasando de la distribución inicial de spyware mediante aplicaciones engañosas...

Una sofisticada operación cibernética iraní ha convertido en arma el miedo humano durante ataques con misiles activos, distribuyendo aplicaciones falsas de localización de refugios antiaéreos que...

La rápida proliferación de agentes de IA autónomos está creando una nueva frontera de riesgo en ciberseguridad, caracterizada por una brecha de gobernanza significativa. Estos sistemas, capaces de...

La proliferación de herramientas gratuitas y de pago para la búsqueda de empleo impulsadas por IA, impulsada por un difícil mercado laboral global, está creando importantes nuevas superficies de a...

La carrera de la industria de smartphones hacia baterías de ultra alta capacidad, ejemplificada por los recientes lanzamientos de dispositivos con celdas de potencia de 6.300mAh a 9.020mAh, está cre...

Está surgiendo una tendencia preocupante donde los ciberdelincuentes aprovechan la atención pública en torno a eventos de alto perfil para lanzar campañas de fraude sofisticadas. Dos casos recient...

Una tormenta perfecta de escasez de personal y presiones políticas está creando vulnerabilidades de ciberseguridad sin precedentes en la infraestructura aeroportuaria crítica. Con agentes de Inmigr...

Una tormenta perfecta de agresivas ventas minoristas, expansión del mercado hacia nuevos segmentos demográficos y la promoción de dispositivos IoT de nicho está acelerando dramáticamente la adopc...

La colisión de un carguero con un puente en el puerto alemán de Neuss ha causado una interrupción significativa, con contenedores cayendo al río Rin y la embarcación quedando atascada. Aunque ini...

Tras una significativa derrota judicial que anuló su marco anterior de acceso a medios, el Departamento de Defensa de EE.UU. ha implementado un conjunto revisado de restricciones para la prensa. Este...

La cadena de suministro global de hardware ha evolucionado de una preocupación logística a un frente crítico de seguridad nacional, con los sensores IoT en su epicentro. Mientras la tecnología de ...

Se está produciendo un importante ajuste regulatorio en la India, donde el ex presidente de SEBI, M. Damodaran, ha solicitado públicamente un 'mecanismo de evaluación de impacto regulatorio' formal...

Está surgiendo una nueva generación de plataformas de trading de criptomonedas que prometen experiencias unificadas, herramientas de nivel institucional y funciones especializadas como mercados de m...

Las últimas actualizaciones de funciones de Android 17 e iOS 26.4, aunque se presentan como mejoras de privacidad y usabilidad, introducen nuevos riesgos sutiles que los equipos de seguridad deben ex...

La cancelación abrupta de un pacto de infraestructura de IA de ₹25,000 crore por el gobierno de Uttar Pradesh ejemplifica una tendencia global creciente de 'cambio brusco de política' con graves i...

Un cambio significativo hacia la contratación 'new-collar' basada en habilidades, que prioriza la experiencia práctica sobre los títulos formales, está reconfigurando la fuerza laboral. Si bien de...

Las graves crisis presupuestarias y las luchas políticas internas en los ministerios de educación nacional están creando riesgos sistémicos de ciberseguridad que van mucho más allá del aula. Pol...

El panorama de la ciberseguridad enfrenta un doble desafío mientras se aprueban acuerdos por filtraciones masivas de datos y continúan surgiendo nuevos incidentes. Un tribunal canadiense ha aprobado...

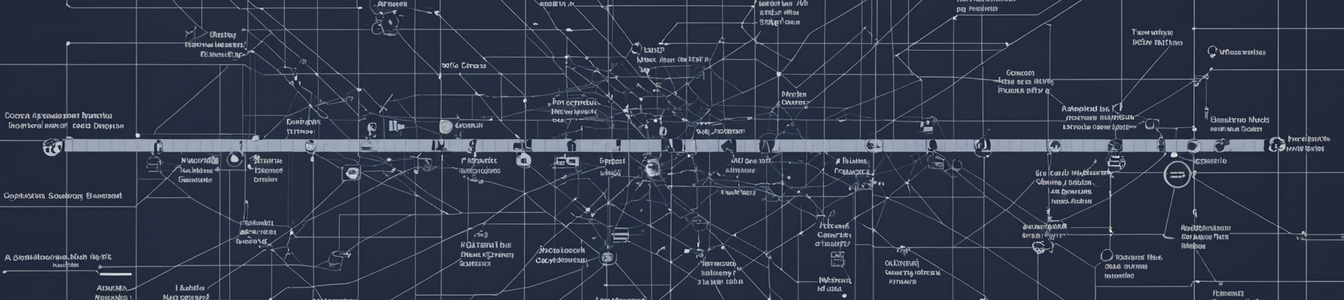

El panorama regulatorio global de las criptomonedas se ha convertido en un mosaico fragmentado de marcos avanzados, estancados y conflictivos, creando peligrosas brechas de seguridad que actores malic...

Analistas financieros de Bernstein y Systematix están utilizando las tensiones activas entre Estados Unidos e Irán como una prueba de estrés geopolítico en tiempo real, revelando graves vulnerabil...