Um padrão global de diretivas regulatórias e de conformidade que não se traduzem em fiscalização prática está criando riscos significativos de cibersegurança e operacionais. Desde violações ...

Um padrão global de diretivas regulatórias e de conformidade que não se traduzem em fiscalização prática está criando riscos significativos de cibersegurança e operacionais. Desde violações ...

As indústrias criativas enfrentam uma profunda crise de cibersegurança à medida que o conteúdo gerado por IA inunda os pipelines de publicação, criando vulnerabilidades sem precedentes na cadeia...

Um crescimento simultâneo do mercado de smartphones recondicionados com grandes descontos e o anúncio de hardware gamer avançado está criando uma tempestade perfeita para vulnerabilidades de segur...

Um padrão global de mudanças políticas abruptas e não técnicas—desde requisitos linguísticos obrigatórios para trabalhadores de transporte até transições instantâneas para trabalho remoto...

A corrida global para requalificar a força de trabalho em inteligência artificial está criando pontos cegos perigosos de segurança, segundo especialistas em cibersegurança. Enquanto escolas de ne...

O cenário de custódia de criptoativos está passando por uma mudança sísmica, com instituições financeiras tradicionais se movendo agressivamente para controlar a infraestrutura de autocustódia...

Em um impasse de alto risco envolvendo ransomware, a gigante de videogames Rockstar Games, desenvolvedora da série Grand Theft Auto (GTA), recusou-se a pagar um resgate após um ciberataque. A gangue...

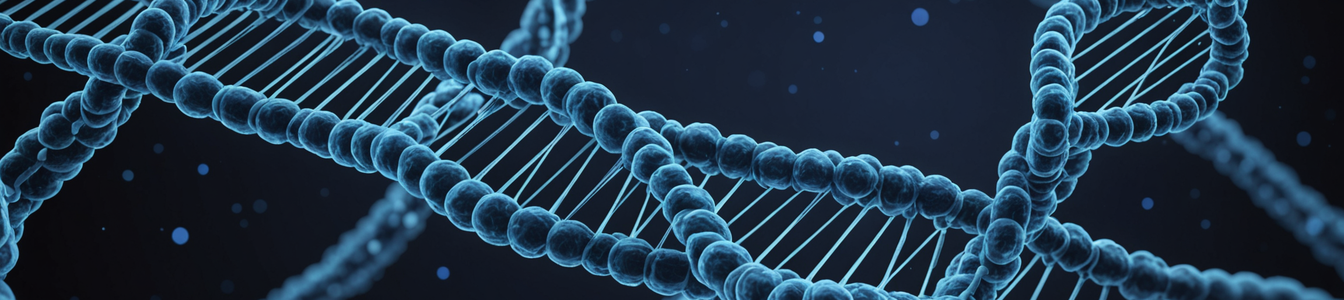

A Amazon Web Services lançou sua plataforma Bio-Discovery AI, posicionando-se como um ator crítico na pesquisa farmacêutica ao acelerar a descoberta de medicamentos em estágios iniciais por meio d...

O conflito em curso no Irã está desencadeando uma série de crises econômicas em cascata que vão muito além do aumento inicial nos preços dos combustíveis, criando novos e complexos vetores de ...

Uma reação crescente dos consumidores contra a complexidade e fragmentação dos principais ecossistemas de casas inteligentes está impulsionando um aumento em soluções DIY e plataformas alternat...

O crescimento explosivo da inteligência artificial está desencadeando uma crise energética sem precedentes que transforma as redes elétricas em alvos primários de cibersegurança. Enquanto gigant...

Em uma reviravolta contraintuitiva, o recente vazamento de dados da Rockstar Games resultou em uma alta significativa nas ações de sua controladora, a Take-Two Interactive, adicionando aproximadamen...

A intervenção do Tribunal Superior de Madras em um caso envolvendo supostas discrepâncias na declaração de bens eleitoral e nas divulgações financeiras do Vice-Ministro-Chefe de Tamil Nadu, Udh...

Uma lacuna significativa na aplicação de políticas está surgindo nas estruturas de cibersegurança governamentais, à medida que proibições verticais sobre modelos específicos de IA, como as re...

Uma tendência global de governos que exigem aplicativos móveis para serviços essenciais—desde resultados de exames estudantis e rastreamento de fertilizantes até terapia de insulina personalizad...

Uma nova fronteira na segurança corporativa está surgindo à medida que executivos começam a desenvolver clones de IA de si mesmos para interação com funcionários. Embora essas réplicas digitai...

A integridade dos sistemas de credenciais educacionais enfrenta um duplo ataque esta semana, agravando uma crise de confiança já crítica. Um novo e significativo vazamento de dados foi relatado em ...

Uma mudança fundamental está em curso em como as nações exercem controle sobre recursos estratégicos, passando de autorizações físicas para sistemas de autorização digital que estão se torn...

Em um movimento significativo para abordar os pontos cegos de segurança criados pela adoção não autorizada de IA, a Cloudflare e a Wiz anunciaram uma parceria estratégica. A colaboração visa cr...

O mercado comercial de VPN está passando por uma transformação significativa, com provedores acelerando o desenvolvimento de tecnologias proprietárias para combater a censura sofisticada e as amea...