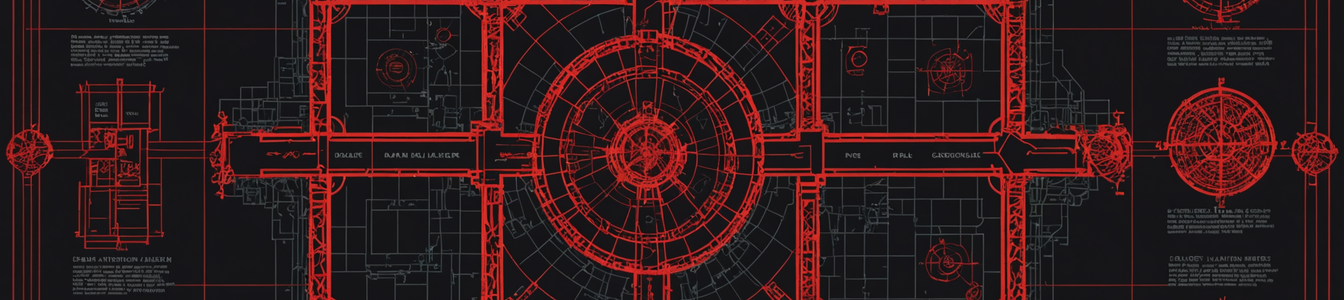

Múltiplos conflitos políticos entre governos estaduais indianos e autoridades centrais estão criando estruturas de segurança inconsistentes e desafios de conformidade em setores críticos. Desenvo...

Múltiplos conflitos políticos entre governos estaduais indianos e autoridades centrais estão criando estruturas de segurança inconsistentes e desafios de conformidade em setores críticos. Desenvo...

O Conselho Central de Educação Secundária (CBSE) da Índia enfrentou uma crise significativa de relações públicas e confiança quando códigos QR inseridos nas provas nacionais desencadearam des...

Um coletivo de hackers vinculado ao Irã, conhecido como Handala Hack, vem conduzindo uma sofisticada campanha de ciberespionagem de três anos contra autoridades e instituições ocidentais, de acord...

A Indian Oil Corporation (IOC) emitiu uma série de garantias públicas sobre o fornecimento ininterrupto de GLP, distribuindo aproximadamente 2,8 milhões de botijões diariamente em meio a preocupa�...

O cenário da IoT de consumo está testemunhando uma guinada estratégica dos jardins murados para plataformas abertas, exemplificada por empresas como a Yarbo que abrem seus sistemas robóticos para ...

A convergência de instabilidade geopolítica, rupturas na cadeia de suprimentos e ameaças cibernéticas crescentes está impulsionando uma demanda sem precedentes por treinamento prático em Forense...

Uma consolidação de poder em duas frentes no ecossistema de IA está criando riscos sistêmicos de segurança sem precedentes. Relatórios revelam que Elon Musk está usando sua posição no IPO da ...

Uma nova onda de ciberataques está visando dados governamentais sensíveis em diferentes continentes, com dois incidentes significativos destacando a ameaça persistente à infraestrutura digital do ...

Um trágico acidente no distrito de Nashik, na Índia, onde um carro caiu em um poço descoberto matando nove membros de uma família, desencadeou respostas políticas e regulatórias imediatas, inclu...

Uma nova onda de falhas sistêmicas de confiança está emergindo além dos setores financeiros e midiáticos tradicionais, impactando agora áreas críticas que incluem integridade acadêmica, dados ...

Uma nova geração de botnets está explorando vulnerabilidades em aplicativos bancários para smartphones e dispositivos IoT de baixo custo para criar redes proxy residenciais massivas. Esses ataques...

Uma série de políticas ambiciosas de desenvolvimento urbano em vários estados indianos—incluindo as iniciativas 'Stilt+4' e de uso misto do solo em Haryana, a reabilitação de favelas com carreg...

O debate politicamente carregado na Índia sobre a fórmula revisada de três idiomas do Conselho Central de Educação Secundária (CBSE) está criando riscos sistêmicos para o pipeline de talentos ...

As Galerias Uffizi, em Florença, uma das instituições culturais mais importantes do mundo, foram alvo de um ciberataque sofisticado, que levou a medidas de segurança de emergência, incluindo a tr...

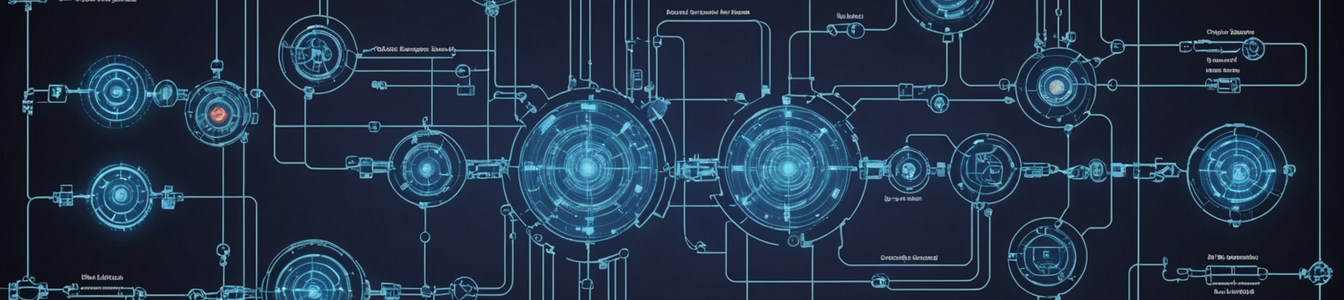

Os provedores de nuvem hiperescaláveis estão envolvidos em uma corrida armamentista multibilionária para capturar o mercado de IA, com a Amazon, segundo relatos, planejando investimentos de US$ 200...

Uma grave escasez e aumento nos preços dos componentes de memória DRAM e NAND flash está desencadeando uma mudança fundamental no panorama dos dispositivos móveis com sérias implicações para a...

Incidentes recentes na NFL, na Hockey India e no setor de saúde revelam uma falha sistêmica na implementação de políticas de conduta pessoal que gera riscos significativos de segurança organizac...

O Ministério da Educação da França está propondo condicionar subsídios educacionais à realização obrigatória de treinamento na prevenção de violência sexual para toda a equipe escolar e e...

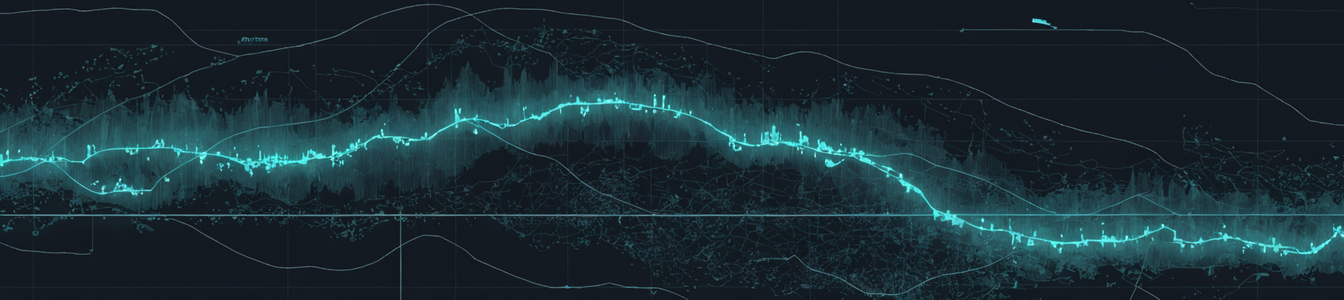

Em resposta à escalada de tensões e ataques em pontos de estrangulamento críticos como o Estreito de Ormuz, a navegação global está se redirecionando dinamicamente por meio de corredores maríti...

A rápida evolução para sistemas de agentes de IA autônomos está criando lacunas de governança sem precedentes que os frameworks existentes de cibersegurança e moderação de conteúdo não cons...