Um vazamento significativo de dados na empresa de IA Anthropic revelou prematuramente os detalhes de seu modelo de IA mais avançado até o momento, codinome 'Claude Mythos'. Descrito internamente com...

Um vazamento significativo de dados na empresa de IA Anthropic revelou prematuramente os detalhes de seu modelo de IA mais avançado até o momento, codinome 'Claude Mythos'. Descrito internamente com...

Uma significativa divisão estratégica de segurança está surgindo entre os dois maiores ecossistemas de blockchain do mundo diante do avanço da ameaça da computação quântica. O destacado anali...

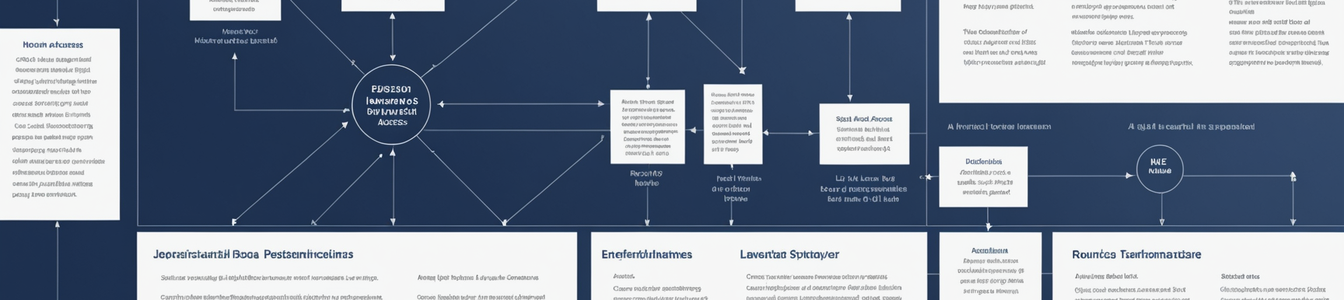

A convergência de ação legislativa e advocacy de alto perfil está forçando os departamentos de RH e Desenvolvimento a confrontar as dimensões geopolíticas de suas escolhas tecnológicas. Legisl...

A corrida global por soberania tecnológica está se expandindo muito além dos semicondutores, criando novas vulnerabilidades de cibersegurança e dependências estratégicas. A Índia está se posic...

Um padrão global de transições políticas, crises de liderança e falhas de governança está criando vulnerabilidades sistêmicas que impactam diretamente a cibersegurança e a resiliência operac...

Em setores críticos, a dependência de processos de autorização antiquados e manuais está criando vulnerabilidades sistêmicas e gargalos operacionais. Em uma mudança histórica, os Centros de Se...

Uma mudança significativa no cenário de ameaças cibernéticas está em curso, com atacantes visando cada vez mais contas de e-mail como um único ponto de falha para contornar a autenticação mult...

Governos em todo o mundo estão cada vez mais implantando ferramentas regulatórias como defesas ativas de cibersegurança, indo além da resposta tradicional a incidentes. A Comissão Federal de Comu...

O cenário da cibersegurança em nuvem está passando por uma mudança sísmica, com parcerias estratégicas e plurianuais entre hiperescaladores, fornecedores de cibersegurança e especialistas em IA...

Uma corrida global pela soberania em chips de IA está alterando fundamentalmente o cenário geopolítico e introduzindo novas dimensões críticas para a segurança da cadeia de suprimentos. O invest...

A Bitcoin Depot, uma das maiores operadoras de caixas eletrônicos de criptomoedas da América do Norte, está enfrentando uma grave crise operacional e de conformidade. A empresa nomeou o ex-executiv...

Uma tendência global está surgindo onde mecanismos políticos tradicionais—licenciamento profissional, regulamentações de serviços transfronteiriços e autorização corporativa—estão sendo ...

Em uma semana significativa para a aplicação internacional da cibersegurança, autoridades na Rússia e na Irlanda executaram ações de alto perfil visando nós críticos da atividade criminosa cib...

A rede logística global, espinha dorsal do comércio moderno, enfrenta uma convergência sem precedentes de ameaças físicas e cibernéticas. Desenvolvimentos recentes revelam uma tendência perturb...

As operações de segurança nacional e defesa interna enfrentam uma pressão sem precedentes de duas crises simultâneas: o impasse político doméstico que leva a shutdowns governamentais e esgotame...

A implantação acelerada de sistemas de IA para monitoramento ambiental crítico e de segurança pública—desde a previsão de incêndios florestais no Reino Unido até a detecção de crocodilos n...

Uma onda de novas regulamentações setoriais voltadas para jogos de azar, mídias sociais, licenciamento profissional e até vendas no varejo está criando um cenário de conformidade complexo e muit...

Uma série de decisões recentes de tribunais federais dos EUA criou uma significativa incerteza jurídica para desenvolvedores de software de criptomoedas, particularmente aqueles que constroem ferra...

Incidentes recentes de alto perfil envolvendo atletas estrelas e técnicos—como um jogador do Manchester United flagrado em alta velocidade ao sair do centro de treinamento dias antes de uma transfe...

A rápida expansão global dos pagos baseados em blockchain e das plataformas de bancos digitais está criando vulnerabilidades sistêmicas sem precedentes. À medida que a infraestrutura financeira s...