Una importante filtración de datos en la empresa de IA Anthropic ha revelado prematuramente los detalles de su modelo de IA más avanzado hasta la fecha, con nombre en clave 'Claude Mythos'. Descrito...

Una importante filtración de datos en la empresa de IA Anthropic ha revelado prematuramente los detalles de su modelo de IA más avanzado hasta la fecha, con nombre en clave 'Claude Mythos'. Descrito...

Una importante brecha estratégica de seguridad está surgiendo entre los dos ecosistemas de blockchain más grandes del mundo ante el avance de la amenaza de la computación cuántica. El destacado a...

La convergencia de acción legislativa y defensa de alto perfil está obligando a los departamentos de RRHH y Desarrollo a confrontar las dimensiones geopolíticas de sus elecciones tecnológicas. Leg...

La carrera global por la soberanía tecnológica se expande mucho más allá de los semiconductores, creando nuevas vulnerabilidades de ciberseguridad y dependencias estratégicas. India se posiciona ...

Un patrón global de transiciones políticas, crisis de liderazgo y fallos de gobernanza está creando vulnerabilidades sistémicas que impactan directamente la ciberseguridad y la resiliencia operaci...

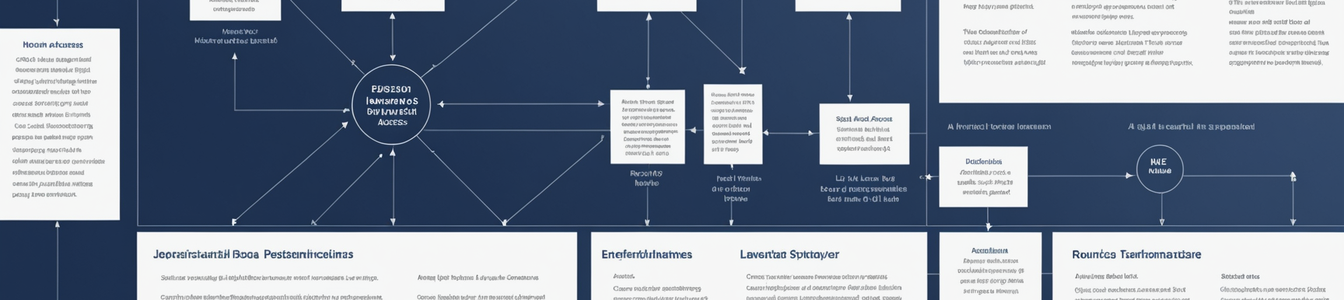

En sectores críticos, la dependencia de procesos de autorización anticuados y manuales está creando vulnerabilidades sistémicas y cuellos de botella operativos. En un cambio histórico, los Centro...

Se está produciendo un cambio significativo en el panorama de las amenazas cibernéticas: los atacantes están centrándose cada vez más en las cuentas de correo electrónico como un único punto de...

Los gobiernos de todo el mundo están desplegando cada vez más herramientas regulatorias como defensas activas de ciberseguridad, yendo más allá de la respuesta tradicional a incidentes. La Comisi�...

El panorama de la ciberseguridad en la nube está experimentando un cambio sísmico, con alianzas estratégicas plurianuales entre hiperescaladores, proveedores de ciberseguridad y especialistas en IA...

Una carrera global por la soberanía en chips de IA está alterando fundamentalmente el panorama geopolítico e introduciendo nuevas dimensiones críticas para la seguridad de la cadena de suministro....

Bitcoin Depot, uno de los mayores operadores de cajeros automáticos de criptomonedas de Norteamérica, enfrenta una grave crisis operativa y de cumplimiento normativo. La compañía ha nombrado al ex...

Está surgiendo una tendencia global en la que los mecanismos políticos tradicionales—licencias profesionales, regulaciones de servicios transfronterizos y autorizaciones corporativas—se están u...

En una semana significativa para la aplicación internacional de la ciberseguridad, las autoridades de Rusia e Irlanda han ejecutado acciones de alto perfil dirigidas a nodos críticos de la actividad...

La red logística global, columna vertebral del comercio moderno, enfrenta una convergencia sin precedentes de amenazas físicas y cibernéticas. Desarrollos recientes revelan una tendencia preocupant...

Las operaciones de seguridad nacional y defensa interna enfrentan una presión sin precedentes por dos crisis simultáneas: la parálisis política interna que genera cierres gubernamentales y agotami...

El despliegue acelerado de sistemas de IA para el monitoreo ambiental crítico y de seguridad pública—desde la predicción de incendios forestales hasta la detección de cocodrilos en Australia y l...

Una ola de nuevas regulaciones sectoriales dirigidas al juego, las redes sociales, las licencias profesionales e incluso las ventas minoristas está creando un panorama de cumplimiento complejo y, a m...

Una serie de recientes fallos de tribunales federales de EE.UU. ha creado una significativa incertidumbre legal para los desarrolladores de software de criptomonedas, especialmente aquellos que constr...

Incidentes recientes de alto perfil que involucran a atletas estrellas y entrenadores—como un jugador del Manchester United sorprendido acelerando al salir del centro de entrenamiento días antes de...

La rápida expansión global de los pagos basados en blockchain y las plataformas de banca digital está creando vulnerabilidades sistémicas sin precedentes. A medida que la infraestructura financier...