Uma série de ações regulatórias e judiciais recentes na Índia revela um padrão perigoso em que organizações usam relatórios de conformidade rotineiros para criar uma ilusão de governança en...

Uma série de ações regulatórias e judiciais recentes na Índia revela um padrão perigoso em que organizações usam relatórios de conformidade rotineiros para criar uma ilusão de governança en...

Enquanto os mercados de criptomoedas enfrentam pressão sustentada, os players de infraestrutura institucional estão fazendo movimentos estratégicos que revelam tanto confiança quanto vulnerabilida...

A alta nas exportações de smartphones da Índia, impulsionada por incentivos governamentais e pela diversificação da cadeia global de suprimentos, está colidindo com graves escassezes de componen...

Um novo cenário de ameaças multidimensional está surgindo, onde sofisticados ciberataques direcionados a cadeias de suprimentos de software convergem com vulnerabilidades críticas de infraestrutur...

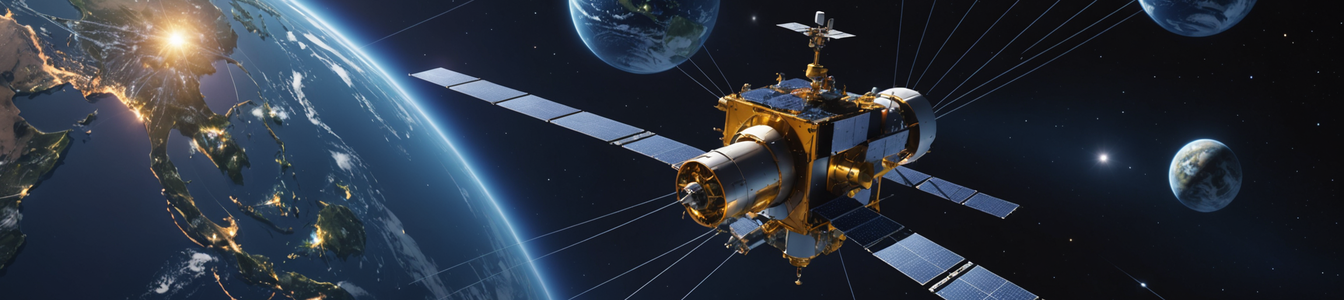

A implantação acelerada de redes IoT de próxima geração por satélite por empresas como Iridium, Sateliot e Rogers está criando uma conectividade sem precedentes para rastreamento global de ativ...

Uma revolução silenciosa está remodelando o cenário de autenticação, indo além das senhas tradicionais e códigos de uso único. Duas tendências distintas, mas complementares, estão surgindo:...

Reguladores japoneses conduziram uma busca surpresa aos escritórios da Microsoft Japão, investigando potenciais violações da Lei Antitruste do país. O foco da investigação está em supostas pr�...

Uma ação judicial movida pela Marquis contra a fabricante de firewalls SonicWall sinaliza uma mudança crítica na responsabilidade da cibersegurança, deslocando o foco da obrigação do usuário f...

O mercado da casa inteligente está diante de um ponto de inflexão crítico, com a estagnação e as mudanças estratégicas das principais plataformas criando uma fragmentação generalizada dos eco...

Um incidente recente na aviação na Índia expôs falhas críticas na supervisão regulatória, revelando o que os profissionais de cibersegurança reconhecem como 'teatro da conformidade'—onde os ...

O crescimento explosivo da inteligência artificial está colidindo com uma infraestrutura de energia envelhecida e limitada, criando uma vulnerabilidade crítica de segurança nacional. A demanda cre...

A Índia está pioneirando uma mudança radical no desenvolvimento da força de trabalho em cibersegurança por meio dos Programas de Graduação com Aprendizado Integrado (AEDPs), aprovados pelo gove...

Em uma operação marcante, a aplicação da lei dos EUA apreendeu aproximadamente US$ 61 milhões em Tether (USDT) ligados a um sofisticado golpe de investimento romântico conhecido como 'pig butche...

Uma lacuna crítica de governança está surgindo à medida que a adoção de IA acelera na educação e em plataformas digitais, superando em muito o desenvolvimento de políticas institucionais. Nov...

A convergência de diversos relatórios revela uma crise crescente nos sistemas de verificação nos âmbitos financeiro, corporativo e geopolítico. Embora a adoção de IA na prevenção de fraudes ...

O Escritório de Controle de Ativos Estrangeiros (OFAC) do Departamento do Tesouro dos EUA impôs sanções históricas contra um cidadão russo, Artem Platonov, e sua empresa, 'Operação Zero', por ...

Uma tendência preocupante está surgindo na cadeia de suprimentos de eletrônicos de consumo: tablets Android novos e de baixo custo estão sendo enviados com malware perigoso embutido diretamente em...

Uma nova investigação revela uma falha sistêmica na segurança da publicidade em mídias sociais: quase um terço dos anúncios do Meta na UE e no Reino Unido direcionam os usuários para destinos ...

Uma mudança significativa está em curso na forma como governos em todo o mundo estão combatendo as Redes Privadas Virtuais (VPNs). Indo além do bloqueio técnico tradicional, as autoridades agora ...

Um projeto DIY aparentemente inofensivo para controlar um aspirador robô com um controle de PlayStation se transformou em um incidente de segurança global, revelando vulnerabilidades críticas em di...