Una serie de acciones regulatorias y judiciales recientes en la India revela un patrón peligroso donde las organizaciones utilizan informes de cumplimiento rutinarios para crear una ilusión de gober...

Una serie de acciones regulatorias y judiciales recientes en la India revela un patrón peligroso donde las organizaciones utilizan informes de cumplimiento rutinarios para crear una ilusión de gober...

Mientras los mercados de criptomonedas enfrentan una presión sostenida, los actores de infraestructura institucional están realizando movimientos estratégicos que revelan tanto confianza como vulne...

El auge de las exportaciones de smartphones de India, impulsado por incentivos gubernamentales y la diversificación de la cadena de suministro global, choca con graves escaseces de componentes y vola...

Está surgiendo un panorama de amenazas multidimensional donde los sofisticados ciberataques dirigidos a las cadenas de suministro de software convergen con vulnerabilidades críticas de infraestructu...

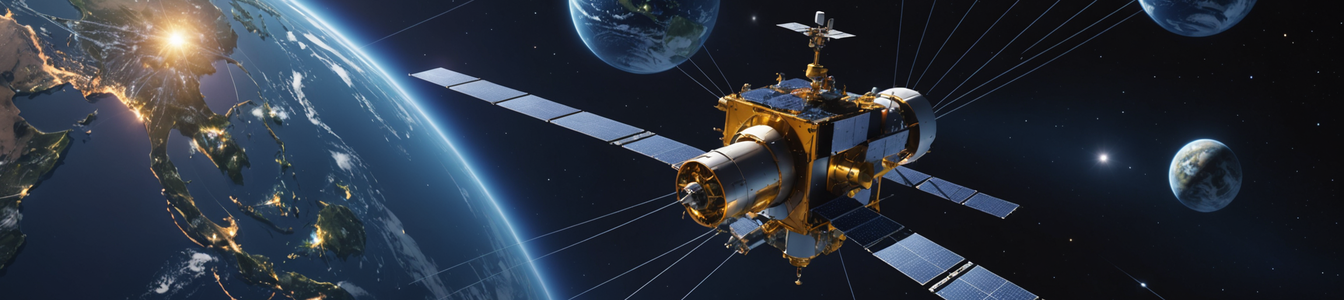

El despliegue acelerado de redes IoT de nueva generación por satélite de empresas como Iridium, Sateliot y Rogers está creando una conectividad sin precedentes para el rastreo global de activos, la...

Una revolución silenciosa está reconfigurando el panorama de la autenticación, yendo más allá de las contraseñas tradicionales y los códigos de un solo uso. Emergen dos tendencias distintas per...

Reguladores japoneses realizaron una incursión sorpresa en las oficinas de Microsoft Japón, investigando posibles violaciones de la Ley Antimonopolio del país. La investigación se centra en presun...

Una demanda judicial presentada por Marquis contra el proveedor de firewalls SonicWall marca un cambio crítico en la responsabilidad de ciberseguridad, trasladando el foco de la obligación del usuar...

El mercado del hogar inteligente enfrenta un punto de inflexión crítico debido al estancamiento y los cambios estratégicos de las principales plataformas, lo que genera una fragmentación generaliz...

Un reciente incidente de aviación en la India ha expuesto fallas críticas en la supervisión regulatoria, revelando lo que los profesionales de ciberseguridad reconocen como 'teatro del cumplimiento...

El crecimiento explosivo de la inteligencia artificial choca con una infraestructura eléctrica envejecida y limitada, creando una vulnerabilidad crítica de seguridad nacional. La creciente demanda d...

La India está liderando un cambio radical en el desarrollo de la fuerza laboral de ciberseguridad a través de los Programas de Grado con Aprendizaje Integrado (AEDP), aprobados por el gobierno. Este...

En una operación histórica, las fuerzas del orden de EE.UU. han incautado aproximadamente 61 millones de dólares en Tether (USDT) vinculados a una sofisticada estafa de inversión romántica conoci...

Se está produciendo una brecha crítica de gobernanza a medida que la adopción de IA se acelera en la educación y las plataformas digitales, superando con creces el desarrollo de políticas institu...

La convergencia de varios informes revela una crisis creciente en los sistemas de verificación en los ámbitos financiero, corporativo y geopolítico. Si bien la adopción de IA en la prevención del...

La Oficina de Control de Activos Extranjeros (OFAC) del Departamento del Tesoro de EE.UU. ha impuesto sanciones históricas contra un ciudadano ruso, Artem Platonov, y su empresa, 'Operación Cero', p...

Una tendencia preocupante está surgiendo en la cadena de suministro de electrónica de consumo: tabletas Android nuevas y de bajo coste se están distribuyendo con malware peligroso incrustado direct...

Una nueva investigación revela una falla sistémica en la seguridad de la publicidad en redes sociales: casi un tercio de los anuncios de Meta en la UE y el Reino Unido redirigen a los usuarios a des...

Se está produciendo un cambio significativo en la forma en que los gobiernos de todo el mundo combaten las Redes Privadas Virtuales (VPN). Más allá del bloqueo técnico tradicional, las autoridades...

Un proyecto de bricolaje aparentemente inocuo para controlar una aspiradora robot con un mando de PlayStation se convirtió en un incidente de seguridad global, revelando vulnerabilidades críticas en...